Ciberseguridad

CVE-2025-14353: Inyecciónn SQL en Plugin WordPress ZIP Code Expone Bases de Datos

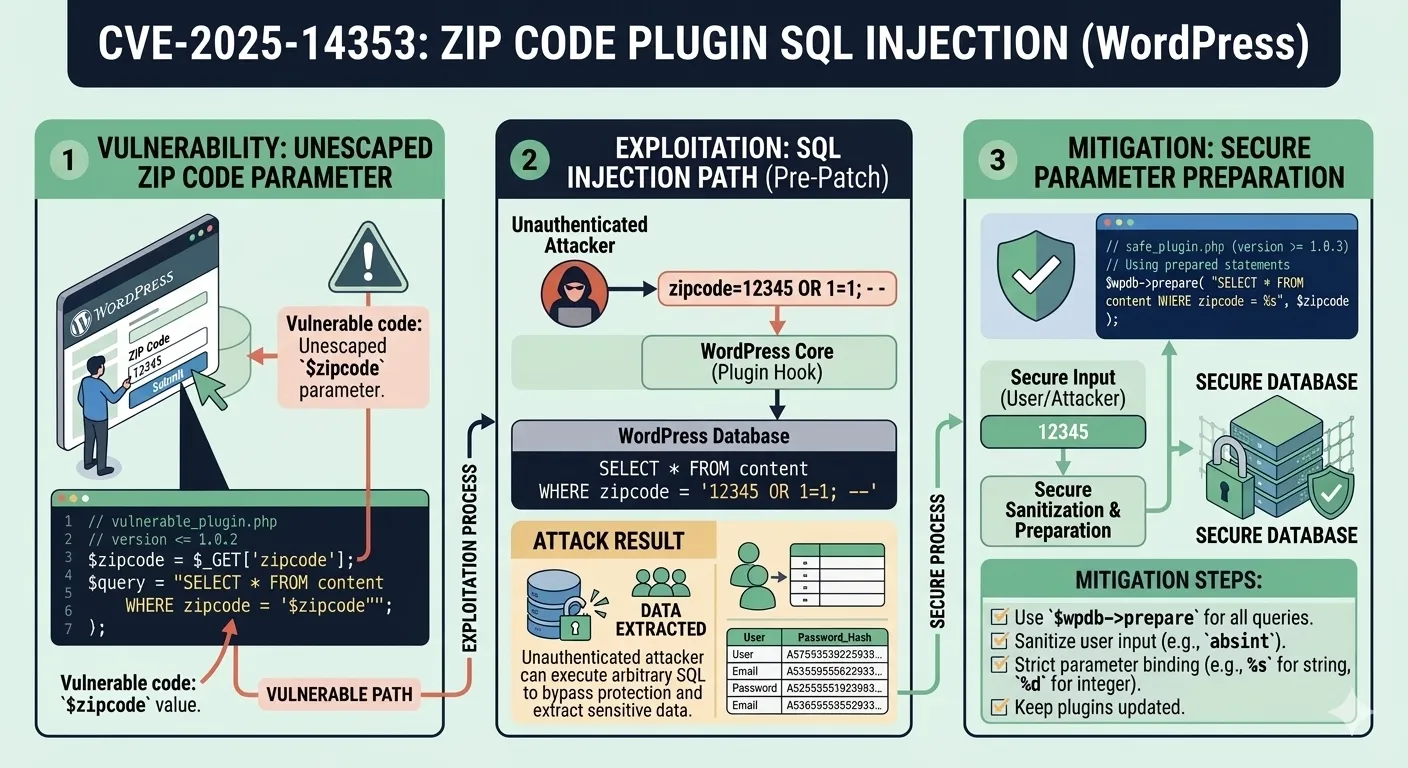

Una vulnerabilidad recientemente divulgada, registrada como CVE-2025-14353, ha puesto en riesgo inmediato a miles de instalaciones WordPress en todo el mundo. La falla se encuentra en el plugin ZIP Code Based Content Protection, en todas las versiones hasta la 1.0.2, donde un vector clásico de inyección SQL a través del parámetro zipcode permite a atacantes no autenticados extraer información sensible directamente de la base de datos subyacente. No se trata de un riesgo teórico: el ataque no requiere autenticación, privilegios especiales ni interacción del usuario. Cualquier sitio que ejecute este plugin con la configuración predeterminada es un objetivo potencial.

En este artículo, analizamos en profundidad la mecánica técnica de CVE-2025-14353, examinamos cómo funciona la inyección a nivel de código, exploramos escenarios de ataque reales con sus implicaciones arquitectónicas y proporcionamos estrategias concretas de remediación que van más allá de simplemente actualizar el plugin.

Entendiendo CVE-2025-14353

CVE-2025-14353 se clasifica como una vulnerabilidad de inyección SQL que afecta al parámetro zipcode del plugin ZIP Code Based Content Protection. Este plugin permite a los administradores de WordPress restringir el acceso al contenido según la ubicación geográfica del visitante mediante códigos postales. Los visitantes ingresan su código postal en un formulario y el plugin consulta la base de datos para verificar si ese código se encuentra dentro de un rango permitido. El caso de uso previsto es legítimo, pero la implementación omite validaciones fundamentales de entrada.

El Plugin Vulnerable

Todas las versiones hasta la 1.0.2 están confirmadas como vulnerables. El plugin tiene instalaciones activas en sitios de pequeñas empresas, plataformas de contenido regional y despliegues de WordPress basados en membresías. Dado que la vulnerabilidad no requiere autenticación, la superficie de ataque es tan amplia como la base de instalaciones del plugin. Un atacante no necesita conocer nombres de usuario, contraseñas ni ningún detalle interno del sitio objetivo: solo necesita localizar un sitio WordPress que ejecute este plugin y enviar un valor de código postal manipulado.

Escenario práctico: Imaginemos un sitio de noticias regional que utiliza este plugin para restringir artículos premium por código postal. Un atacante descubre que el sitio usa el plugin mediante fingerprinting simple (verificando los assets CSS o JavaScript del plugin en el código fuente), envía una entrada maliciosa y en minutos extrae toda la tabla wp_users — nombres de usuario, contraseñas hasheadas y direcciones de correo electrónico. A partir de ahí, los ataques de credential stuffing contra otros servicios se vuelven triviales.

Clasificación de Severidad e Impacto

Esta vulnerabilidad presenta una severidad significativa. El vector de ataque es basado en red, requiere baja complejidad, no necesita privilegios y no demanda interacción del usuario. El impacto principal recae sobre la confidencialidad, ya que los atacantes pueden leer contenidos arbitrarios de la base de datos, incluyendo credenciales de usuario, direcciones de correo, secretos de configuración de WordPress e información de pago almacenada en tablas de WooCommerce u otras extensiones de comercio electrónico.

Comprender la clasificación de severidad importa para la priorización. Si administras cualquier sitio WordPress con plugins que aceptan entrada de usuario y la pasan a consultas de base de datos, esta CVE debería activar una auditoría inmediata de tu inventario de plugins.

Mecánica de la Inyección SQL en Este Contexto

La inyección SQL ocurre cuando una aplicación incorpora datos controlados por el usuario en consultas de base de datos sin sanitización ni parametrización adecuada. En el caso de CVE-2025-14353, el parámetro zipcode se pasa directamente a una cláusula SQL WHERE, permitiendo al atacante manipular completamente la lógica de la consulta.

El Vector de Inyección: El Parámetro zipcode

Cuando un usuario envía un código postal a través del formulario del plugin, este construye una consulta SQL con el siguiente patrón:

$query = "SELECT * FROM {$wpdb->prefix}zip_codes WHERE zip_code = '$zipcode'";

$results = $wpdb->get_results($query);El valor de la solicitud POST se concatena directamente en la cadena SQL. Sin escape, sin verificación de tipos, sin parametrización. Un atacante puede enviar un valor manipulado como:

' OR 1=1 UNION SELECT user_login, user_pass, user_email, 4, 5 FROM wp_users -- Esto transforma la consulta en una que devuelve todos los registros de usuarios de la tabla de WordPress. La comilla simple cierra el literal de cadena original, OR 1=1 hace que la condición inicial siempre sea verdadera, y el UNION SELECT agrega datos de una tabla completamente diferente.

Código Vulnerable vs. Código Seguro

La diferencia entre implementaciones vulnerables y seguras es contundente pero sorprendentemente simple de corregir. A continuación se muestra una comparación de ambos enfoques en el contexto del desarrollo de plugins para WordPress:

// VULNERABLE: Concatenación directa de cadenas

function check_zipcode_vulnerable($zipcode) {

global $wpdb;

$query = "SELECT * FROM {$wpdb->prefix}zip_codes WHERE zip_code = '$zipcode'";

return $wpdb->get_results($query);

}

// SEGURO: Usando $wpdb->prepare()

function check_zipcode_secure($zipcode) {

global $wpdb;

$query = $wpdb->prepare(

"SELECT * FROM {$wpdb->prefix}zip_codes WHERE zip_code = %s",

$zipcode

);

return $wpdb->get_results($query);

}El método $wpdb->prepare() utiliza consultas parametrizadas que tratan la entrada como datos en lugar de SQL ejecutable. Este único cambio elimina el vector de inyección por completo. WordPress proporciona esta API desde la versión 2.3 — no existe justificación técnica para no utilizarla en cualquier plugin publicado después de 2007.

Error común de desarrolladores: Muchos desarrolladores de plugins WordPress utilizan $wpdb->query() o $wpdb->get_results() con interpolación directa de cadenas porque resulta más rápido durante el prototipado. La funcionalidad inmediata funciona, pero las implicaciones de seguridad son catastróficas. Los procesos de revisión de código que no auditan específicamente el uso de $wpdb->prepare() en cada función que toca la base de datos están dejando la puerta abierta a exactamente esta clase de vulnerabilidad.

Escenarios de Ataque e Impacto Real

Comprender la mecánica teórica de la inyección SQL es necesario, pero examinar escenarios de ataque realistas revela la verdadera severidad de CVE-2025-14353. La naturaleza no autenticada de esta vulnerabilidad reduce drásticamente la barrera de explotación, haciéndola accesible tanto a atacantes novatos como a escáneres automatizados.

Exfiltración de Datos con UNION SELECT

La ruta de explotación más directa utiliza inyección basada en UNION. El atacante primero determina el número de columnas devueltas por la consulta original usando enumeración con ORDER BY, y luego construye una sentencia UNION SELECT que extrae datos de tablas de alto valor:

- Enumeración de columnas: Enviar

' ORDER BY 1--,' ORDER BY 2--, incrementando hasta que un error revele el conteo de columnas. - Descubrimiento de tablas: Consultar

information_schema.tablespara mapear toda la estructura de la base de datos. - Extracción de datos: Usar

UNION SELECTpara extraer columnas específicas de tablas objetivo comowp_users,wp_options(que almacena la URL del sitio, email del administrador y claves secretas), o tablas de pedidos de WooCommerce con detalles de pago de clientes.

Un atacante puede automatizar este proceso completo usando herramientas como sqlmap, que detecta y explota este tipo de vulnerabilidades en segundos una vez apuntada al endpoint vulnerable. La herramienta maneja automáticamente la enumeración de columnas, descubrimiento de tablas y extracción de datos.

Técnicas de Inyección SQL Ciega

Si la aplicación no muestra directamente los resultados de la consulta (por ejemplo, solo muestra un mensaje de éxito o fallo basado en la validación del código postal), los atacantes recurren a la inyección SQL ciega. Esta CVE soporta técnicas ciegas basadas en tiempo donde el atacante inyecta llamadas condicionales a SLEEP():

' OR IF(SUBSTRING((SELECT user_pass FROM wp_users LIMIT 1),1,1)='$',SLEEP(5),0)-- Al medir los tiempos de respuesta, el atacante extrae datos carácter por carácter. Aunque significativamente más lento que la extracción basada en UNION, esta técnica funciona incluso cuando los mensajes de error y los resultados de consultas están completamente ocultos del frontend. Un hash de contraseña típico puede extraerse en menos de una hora con herramientas automatizadas.

Escenario arquitectónico: Consideremos una red WordPress multisite donde el plugin ZIP Code Based Content Protection está activado a nivel de red en 50 subsitios. Una sola explotación en el formulario de cualquier subsitio puede acceder potencialmente a la base de datos compartida, comprometiendo datos de usuarios en los 50 sitios simultáneamente. El radio de impacto en entornos multisite es órdenes de magnitud mayor que en un despliegue de sitio único, porque WordPress multisite usa tablas de base de datos compartidas para usuarios y metadatos de usuarios.

Escalamiento Más Allá del Robo de Datos

La inyección SQL en entornos MySQL/MariaDB (el estándar para WordPress) puede extenderse más allá de la lectura de datos dependiendo de los privilegios del usuario de base de datos:

- Escritura de archivos con

INTO OUTFILE: Si el usuario MySQL tiene el privilegioFILE, el atacante puede escribir un webshell PHP directamente en el directorio accesible por web, logrando ejecución remota de código persistente. - Lectura de archivos con

LOAD_FILE(): Leerwp-config.phpexpone credenciales de base de datos, claves de autenticación y salts, permitiendo la toma completa del sitio. - Modificación de datos: Sentencias

UPDATEpueden cambiar la dirección de correo de un usuario administrador, permitiendo al atacante activar un flujo legítimo de restablecimiento de contraseña. - Inyección de XSS almacenado: Insertar JavaScript malicioso en campos de la base de datos que se renderizan sin escape crea ataques de cross-site scripting persistentes contra otros usuarios del sitio.

Consideración de rendimiento: Los ataques de inyección SQL ciega basada en tiempo generan carga sostenida en la base de datos. Cada extracción de carácter requiere una solicitud HTTP separada con un retraso intencional. Para sitios en hosting compartido o con pools de conexiones limitados, un ataque de SQLi ciego en curso puede causar degradación notable del rendimiento, convirtiendo efectivamente un intento de robo de datos en una condición accidental de denegación de servicio.

El Ecosistema de Plugins WordPress: Una Superficie de Ataque Persistente

CVE-2025-14353 no es un incidente aislado. Refleja un problema sistémico dentro del ecosistema de plugins de WordPress que ha persistido por más de una década. Comprender este contexto más amplio es esencial para construir una postura defensiva robusta en lugar de jugar al juego interminable de parchear CVEs individuales.

Por Qué las Vulnerabilidades en Plugins Son Recurrentes

El directorio de plugins de WordPress contiene más de 60,000 plugins, desarrollados por autores que van desde aficionados individuales hasta equipos empresariales. La barrera de entrada es deliberadamente baja, lo que es una de las mayores fortalezas de WordPress para la innovación pero también su debilidad de seguridad más significativa. Varios factores estructurales impulsan las vulnerabilidades recurrentes:

- Sin revisión de seguridad obligatoria: Los plugins pasan por una revisión básica antes de listarse en el directorio, pero se enfoca en cumplimiento de directrices más que en auditoría de seguridad exhaustiva.

- Plugins abandonados: Los desarrolladores abandonan plugins sin retirarlos del directorio. Los sitios continúan ejecutando versiones sin parchear indefinidamente.

- Desarrollo por copy-paste: Los desarrolladores de plugins frecuentemente aprenden copiando código de tutoriales u otros plugins. Si la fuente contiene patrones inseguros como concatenación directa de cadenas en consultas SQL, la vulnerabilidad se propaga por el ecosistema.

- Adopción insuficiente de APIs: WordPress proporciona APIs seguras como

$wpdb->prepare(),sanitize_text_field()y verificación de nonces. Los desarrolladores que evitan estas APIs a favor de llamadas directas a la base de datos introducen vulnerabilidades completamente prevenibles.

La Escala del Problema

WordPress alimenta aproximadamente el 43% de todos los sitios web en internet. Incluso un plugin con una base modesta de 1,000 instalaciones representa 1,000 objetivos potencialmente vulnerables. El plugin ZIP Code Based Content Protection puede no ser el más popular del directorio, pero su vulnerabilidad es explotable por cualquiera con conocimiento básico de inyección SQL y herramientas disponibles públicamente. La combinación de acceso no autenticado y extracción directa de base de datos convierte a esta en una de las vulnerabilidades de plugins más peligrosas divulgadas recientemente.

Investigadores de seguridad han documentado cientos de vulnerabilidades similares de inyección SQL en plugins de WordPress durante los últimos cinco años. El patrón es notablemente consistente: un campo de formulario o endpoint AJAX acepta entrada de usuario, la pasa sin sanitizar a $wpdb->query(), y crea un vector de inyección directo. La solución siempre es la misma — usar $wpdb->prepare() — pero la vulnerabilidad sigue apareciendo en plugins recién publicados.

Estrategias de Detección y Mitigación

Responder a CVE-2025-14353 requiere tanto acciones tácticas inmediatas como mejoras estratégicas a largo plazo en la postura de seguridad de WordPress. Las siguientes recomendaciones están ordenadas por urgencia.

Respuesta Inmediata

- Verificar presencia del plugin: Revisar el directorio

wp-content/plugins/buscando el plugin ZIP Code Based Content Protection. También verificar plugins inactivos — la vulnerabilidad existe en el código del plugin incluso si está desactivado pero presente en disco. - Desactivar y eliminar: Si se ejecuta la versión 1.0.2 o anterior, desactivar el plugin inmediatamente. Si no hay versión parcheada disponible, eliminar el plugin por completo y buscar una solución alternativa.

- Auditar logs de acceso a base de datos: Revisar el slow query log y general query log de MySQL/MariaDB buscando consultas sospechosas que contengan

UNION,SLEEP,BENCHMARKo referencias ainformation_schema. - Rotar credenciales: Si se sospecha que la explotación pudo haber ocurrido, rotar todas las contraseñas de base de datos, contraseñas de administrador de WordPress, claves de autenticación en

wp-config.phpy cualquier clave API almacenada.

Consultas Parametrizadas y Sentencias Preparadas

Para desarrolladores de plugins y cualquiera que revise código de plugins WordPress, la remediación es clara: siempre usar $wpdb->prepare() para cualquier consulta que incluya datos proporcionados por el usuario. Esto no es opcional — es la línea base para interacciones seguras con la base de datos en WordPress.

El principio aplica universalmente en cada lenguaje y framework. La siguiente tabla muestra el patrón seguro estándar para cada plataforma principal:

| Lenguaje / Framework | Enfoque Seguro | Ejemplo |

|---|---|---|

| WordPress / PHP | $wpdb->prepare() | $wpdb->prepare("SELECT * FROM t WHERE c = %s", $val) |

| PHP PDO | Sentencias Preparadas | $pdo->prepare("SELECT * FROM t WHERE c = ?") |

| Python | Consultas Parametrizadas | cursor.execute("SELECT * FROM t WHERE c = %s", (val,)) |

| C# / .NET | SqlParameter | cmd.Parameters.AddWithValue("@c", val) |

| Java | PreparedStatement | conn.prepareStatement("SELECT * FROM t WHERE c = ?") |

| Node.js / mysql2 | Consultas con Placeholders | connection.execute("SELECT * FROM t WHERE c = ?", [val]) |

Consideraciones sobre Web Application Firewall

Un Web Application Firewall (WAF) proporciona una capa de defensa adicional pero nunca debe ser la única protección. Soluciones WAF modernas como Cloudflare, Sucuri o Wordfence pueden detectar y bloquear muchos patrones de inyección SQL en tiempo real. Sin embargo, los WAF tienen limitaciones inherentes que deben comprenderse:

- Existen técnicas de bypass: Los atacantes usan trucos de codificación (URL encoding, doble codificación, normalización Unicode), inserción de comentarios (

/**/) y manipulación de mayúsculas para evadir reglas WAF basadas en firmas. - Falsos positivos: Reglas WAF agresivas pueden bloquear envíos legítimos de códigos postales que contengan caracteres que el WAF marca como sospechosos.

- Sobrecarga de rendimiento: Cada solicitud pasa por el motor de reglas del WAF, añadiendo latencia. Para sitios de alto tráfico, esto debe considerarse en la planificación de arquitectura y capacidad.

Un WAF es un componente valioso de una estrategia de defensa en profundidad, pero no reemplaza la corrección del código vulnerable. Trátalo como una red de seguridad, no como la solución.

Endurecimiento de Seguridad a Largo Plazo

Más allá de abordar esta CVE específica, los administradores de WordPress deben implementar medidas de endurecimiento más amplias para reducir el impacto de futuras vulnerabilidades en plugins:

- Principio de mínimo privilegio: Configurar el usuario de base de datos de WordPress con solo los permisos necesarios —

SELECT,INSERT,UPDATE,DELETEen tablas de WordPress únicamente. Revocar privilegiosFILE,CREATE,DROPyGRANT. - Auditorías regulares de plugins: Programar revisiones trimestrales de todos los plugins instalados. Eliminar cualquiera que esté abandonado, sea innecesario o tenga vulnerabilidades conocidas sin parchear.

- Escaneo automatizado de vulnerabilidades: Usar herramientas como WPScan o Patchstack para monitorear continuamente la instalación WordPress buscando CVEs conocidas.

- Monitoreo de actividad de base de datos: Implementar logging de consultas y detección de anomalías para capturar intentos de explotación antes de que se exfiltren datos significativos.

Comparación: Sitio Vulnerable vs. Sitio Fortificado

| Aspecto | Configuración Vulnerable | Configuración Fortificada |

|---|---|---|

| Manejo de Entrada | Concatenación directa de cadenas en SQL | Consultas parametrizadas vía $wpdb->prepare() |

| Autenticación | Sin restricción en envío de formularios | Formulario con rate-limiting y CAPTCHA |

| Privilegios de BD | Privilegios completos incluyendo FILE | Mínimo privilegio: solo CRUD en tablas WP |

| Protección WAF | Ninguna | WAF con reglas de inyección SQL habilitadas |

| Monitoreo | Sin logging de consultas | Detección de anomalías en tiempo real |

| Gestión de Plugins | Instalar y olvidar | Auditoría trimestral con escaneo de CVEs |

| Rotación de Credenciales | Nunca cambiadas tras configuración inicial | Rotadas en calendario y tras incidentes |

Preguntas Frecuentes

¿Qué es exactamente CVE-2025-14353?

CVE-2025-14353 es una vulnerabilidad de inyección SQL en el plugin de WordPress ZIP Code Based Content Protection, que afecta a todas las versiones hasta la 1.0.2 inclusive. Permite a atacantes no autenticados inyectar SQL malicioso a través del parámetro zipcode, pudiendo extraer todos los datos de la base de datos de WordPress incluyendo credenciales de usuario, secretos de configuración e información de clientes.

¿Necesito estar autenticado para explotar esta vulnerabilidad?

No. Esta es una vulnerabilidad no autenticada, lo que significa que cualquier visitante de un sitio que ejecute el plugin vulnerable puede explotarla sin necesitar ninguna cuenta o credencial de WordPress. Esto incrementa significativamente el riesgo porque la superficie de ataque incluye todo internet — escáneres automatizados pueden detectar y explotar sitios vulnerables a escala.

¿Es suficiente actualizar el plugin para proteger mi sitio?

Actualizar a una versión parcheada cierra el punto de inyección específico, pero no aborda el daño potencial ya causado. Si tu sitio estuvo ejecutando una versión vulnerable en producción, también deberías auditar los logs de base de datos buscando signos de explotación pasada, rotar todas las credenciales almacenadas en wp-config.php y verificar que no se hayan introducido cuentas de usuario no autorizadas, modificaciones de datos o backdoors PHP.

¿Puede un WAF protegerme completamente de esta vulnerabilidad?

Un Web Application Firewall puede bloquear muchos patrones comunes de inyección SQL y proporciona una capa de defensa importante. Sin embargo, los WAF no son infalibles — atacantes experimentados pueden crear payloads que evaden reglas basadas en firmas usando codificación, alternancia de mayúsculas e inyección de comentarios. Un WAF debe complementar las prácticas de código seguro y las actualizaciones de plugins, no reemplazarlas.

¿Cómo puedo verificar si mi sitio ya fue comprometido?

Revisa los logs de acceso de tu servidor web buscando solicitudes POST inusuales al endpoint del formulario de código postal del plugin. Busca payloads que contengan palabras clave SQL como UNION, SELECT, SLEEP o information_schema. Verifica el general query log de MySQL si está habilitado. Compara tu tabla wp_users contra un respaldo conocido para detectar creación de cuentas no autorizadas o modificaciones de direcciones de correo. También escanea el sistema de archivos buscando archivos PHP creados recientemente en ubicaciones inesperadas, lo cual podría indicar que se desplegó un webshell.

Conclusión

CVE-2025-14353 es un recordatorio claro de que incluso plugins WordPress simples y de bajo perfil pueden introducir vulnerabilidades críticas en tu infraestructura. La combinación de acceso no autenticado, inyección SQL directa a través de un campo de formulario trivial y la capacidad de extraer contenidos completos de la base de datos hace que esta vulnerabilidad sea particularmente peligrosa. La solución a nivel de código es directa — consultas parametrizadas vía $wpdb->prepare() — pero la lección más amplia trata sobre proceso y arquitectura: auditorías regulares de plugins, revisiones de código enfocadas en seguridad, configuraciones de base de datos con mínimo privilegio y defensas en capas no son opcionales para ningún despliegue de WordPress que maneje datos sensibles.

Si encontraste valioso este análisis, explora nuestros otros análisis de vulnerabilidades de ciberseguridad para obtener cobertura técnica más profunda sobre cómo proteger tus aplicaciones web e infraestructura contra amenazas emergentes.

Fuente

Compartir este artículo

Suscríbete

Recibe los últimos artículos directamente en tu bandeja de entrada.

Deja un comentario