Ciberseguridad

CVE-2025-59464: Fuga de Memoria en Node.js por Integración con OpenSSL

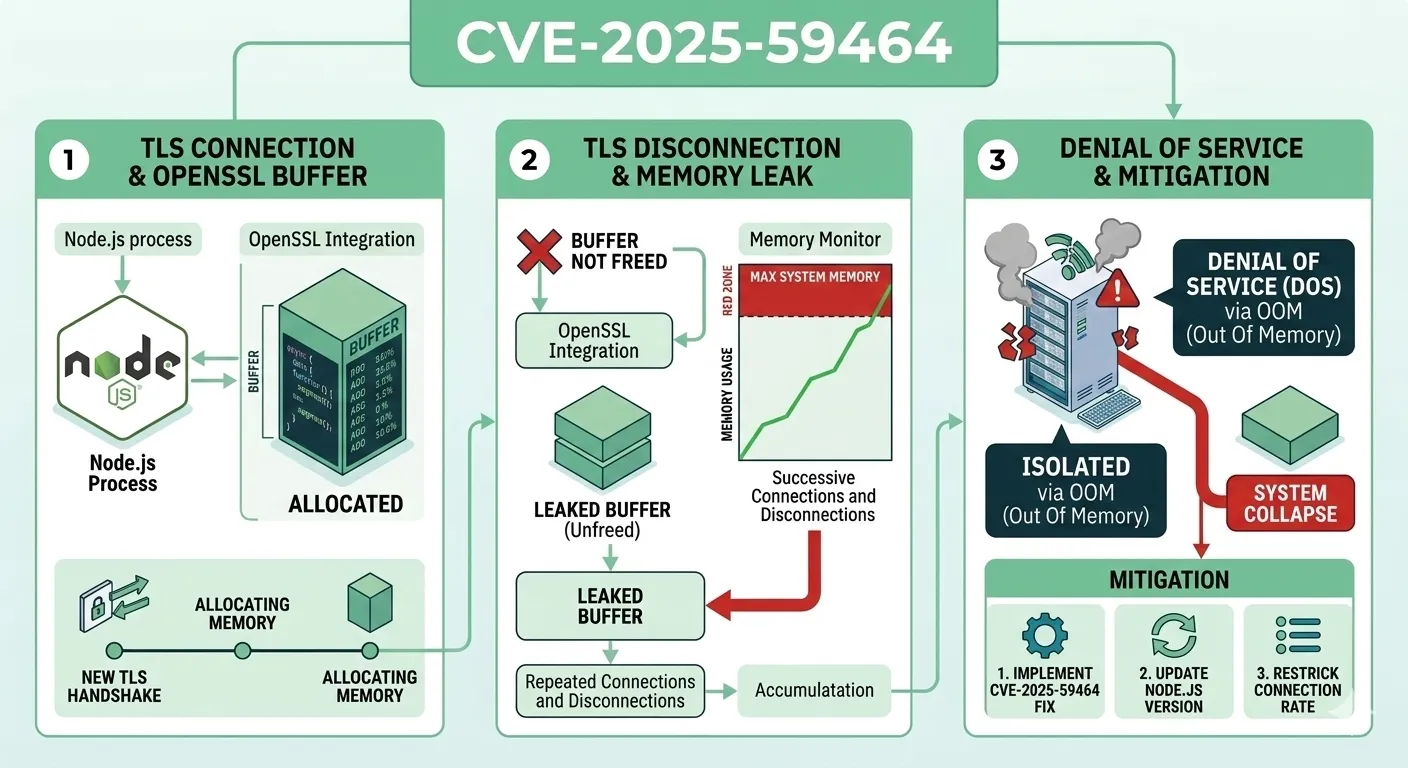

Las fugas de memoria son una de las clases más insidiosas de vulnerabilidades de software. A diferencia de los errores que exigen atención inmediata, una fuga de memoria opera silenciosamente, consumiendo recursos de forma incremental hasta que el sistema completo se degrada o colapsa. CVE-2025-59464 ejemplifica este patrón en una intersección crítica: la implementación TLS de Node.js y el análisis de certificados X.509 de OpenSSL. Cuando se invoca getPeerCertificate(true) durante un handshake TLS, el binding C++ subyacente convierte los campos del certificado a UTF-8 usando la función ASN1_STRING_to_UTF8() de OpenSSL, pero no libera el buffer asignado con OPENSSL_free(). El resultado es una fuga de memoria que crece con cada nueva conexión TLS, creando una vía viable hacia la Denegación de Servicio mediante el agotamiento deliberado de recursos. Este artículo analiza la causa raíz técnica, mapea la superficie de ataque, cuantifica el impacto real y proporciona guía concreta de remediación.

Qué Es CVE-2025-59464 y Por Qué Importa

CVE-2025-59464 es una vulnerabilidad de severidad media en Node.js que afecta la integración de su módulo TLS nativo con OpenSSL. La falla reside en la capa de binding C++ que convierte los campos de sujeto y emisor de certificados X.509 desde codificación ASN.1 a cadenas UTF-8 para su consumo por código JavaScript. Específicamente, cuando se invoca tls.TLSSocket.getPeerCertificate(true) con el parámetro detailed en true, Node.js recorre toda la cadena de certificados y convierte los campos de cada uno, pero la memoria asignada por ASN1_STRING_to_UTF8() para estas conversiones nunca se libera.

Esto importa porque mTLS (TLS mutuo) ya no es un patrón de nicho. Los API gateways modernos, las mallas de servicios y las arquitecturas de confianza cero validan rutinariamente certificados de cliente en cada solicitud. En un API gateway mTLS típico que maneja miles de conexiones por minuto, cada conexión filtra una pequeña cantidad de memoria. Con el paso de las horas o días, las fugas acumuladas llevan al proceso Node.js hacia su límite de memoria, causando problemas con el recolector de basura, degradación del tiempo de respuesta y eventualmente un fallo por falta de memoria. La vulnerabilidad es particularmente peligrosa en procesos de servidor de larga ejecución que nunca se reinician, un patrón común en despliegues containerizados donde se prioriza el tiempo de actividad.

Análisis Técnico de la Causa Raíz

Cómo Node.js Se Integra con OpenSSL para el Análisis X.509

Node.js implementa la funcionalidad TLS a través de una capa de addon C++ que invoca directamente funciones de la librería OpenSSL. Cuando el código JavaScript llama a getPeerCertificate(), la ejecución fluye desde el runtime de JavaScript hacia el archivo fuente nativo node_crypto.cc, donde el código de binding interactúa con las estructuras de datos X.509 de OpenSSL para extraer los campos del certificado.

La función crítica es ASN1_STRING_to_UTF8(), que OpenSSL proporciona para convertir cadenas codificadas en ASN.1 (el formato utilizado en certificados X.509) a cadenas C en UTF-8. Esta función asigna un nuevo buffer usando el asignador de memoria interno de OpenSSL. El llamador es responsable de liberar este buffer invocando OPENSSL_free() una vez completada la conversión. Este patrón de propiedad está documentado en el manual de OpenSSL pero es fácil pasarlo por alto al escribir código wrapper que conecta dos modelos de gestión de memoria diferentes.

El código de binding de Node.js extrae campos como el Nombre Común (CN), Organización (O), Unidad Organizacional (OU) y Nombres Alternativos del Sujeto (SANs) de cada certificado en la cadena. Para cada campo, llama a ASN1_STRING_to_UTF8(), copia la caden

Evaluación del Impacto Real

Un error común que cometen las organizaciones es asumir que TLS está "manejado por el framework" y no requiere atención a nivel de aplicación. En la práctica, la capa de integración TLS es parte de la superficie de ataque de la aplicación, y las vulnerabilidades en el parsing de certificados afectan directamente la disponibilidad. Los desarrolladores que usan getPeerCertificate(true) confían en que el binding subyacente gestiona la memoria correctamente, pero CVE-2025-59464 demuestra que esa confianza es infundada en las versiones afectadas de Node.js.

Consideremos un clúster de Kubernetes usando mTLS para la comunicación entre servicios mediante una malla de servicios como Istio o Linkerd. Si un microservicio Node.js valida certificados de pares usando getPeerCertificate(true), cada llamada entre servicios filtra memoria. En una malla de alto tráfico donde un único servicio maneja miles de solicitudes por minuto desde docenas de otros servicios, la fuga acumulada puede provocar la caída del servicio en horas, desencadenando fallos en cascada a través de los servicios dependientes.

| Tasa de Tráfico | Fuga por Conexión | Fuga por Hora | Tiempo a 1 GB | Tiempo a OOM (límite 2 GB) |

|---|---|---|---|---|

| 10 conn/min | ~3 KB | ~1.8 MB | ~23 días | ~46 días |

| 100 conn/min | ~3 KB | ~18 MB | ~56 horas | ~4.6 días |

| 1,000 conn/min | ~3 KB | ~180 MB | ~5.6 horas | ~11 horas |

| 5,000 conn/min | ~3 KB | ~900 MB | ~67 minutos | ~2.2 horas |

| 1,000 conn/min (amplificado) | ~15 KB | ~900 MB | ~67 minutos | ~2.2 horas |

La fila "amplificado" demuestra el efecto de certificados con SANs inflados. Un atacante que usa certificados con cientos de entradas SAN puede lograr la misma tasa de agotamiento de memoria con una quinta parte de la frecuencia de conexión, haciendo el ataque más difícil de distinguir del tráfico legítimo en el monitoreo basado en tasas.

Estrategias de Detección y Monitoreo

Monitoreo de Memoria a Nivel de Proceso

El método de detección más directo es monitorear el uso de memoria del proceso Node.js a lo largo del tiempo, prestando atención específica a la memoria nativa fuera del heap de V8:

// Monitoreo de memoria para detección de fugas nativas

setInterval(() => {

const usage = process.memoryUsage();

const rss = Math.round(usage.rss / 1024 / 1024);

const heapUsed = Math.round(usage.heapUsed / 1024 / 1024);

const external = Math.round(usage.external / 1024 / 1024);

const nativeGap = rss - heapUsed - external;

console.log({

rss: rss + ' MB',

heapUsed: heapUsed + ' MB',

external: external + ' MB',

nativeGap: nativeGap + ' MB' // Brecha creciente = fuga nativa

});

}, 60000);Un indicador clave de esta fuga específica es que el RSS (Resident Set Size) crece de forma constante mientras heapUsed permanece relativamente estable. Los buffers filtrados de OpenSSL residen fuera del heap de V8 en memoria nativa, por lo que las herramientas de monitoreo basadas en el heap como el inspector integrado de Node.js no los detectarán. La métrica nativeGap en el fragmento anterior rastrea la diferencia entre la memoria total del proceso y la memoria gestionada por V8, proporcionando una señal directa para fugas de memoria nativa.

Detección a Nivel de Infraestructura

Para entornos de producción, integre el monitoreo de memoria en su stack de observabilidad:

- Monitorear tendencias de crecimiento de RSS en Prometheus/Grafana con alertas para patrones de crecimiento lineal sostenido que se desvíen de la línea base normal

- Usar

valgrind --leak-check=fullen entornos de staging para confirmar la fuente específica de la fuga y medir el tamaño de fuga por conexión - Rastrear la proporción entre RSS y el heap total de V8; una brecha consistentemente creciente indica fugas de memoria nativa fuera del alcance del recolector de basura

- Configurar alertas de memoria a nivel de contenedor en Kubernetes que se activen antes de que ocurran los OOM kills

Indicadores clave a vigilar:

- RSS creciendo linealmente a lo largo del tiempo mientras el tamaño del heap de V8 permanece estable o cicla normalmente

- Brecha creciente entre RSS y el heap total de V8 que correlaciona con el volumen de conexiones TLS

- Memoria no reclamada después de caídas de tráfico, incluso tras períodos prolongados de inactividad con recolección de basura

- Eventos de OOM kill en los logs de orquestación de contenedores que correlacionan con períodos de alto volumen de conexiones TLS

- Tiempos de pausa del recolector de basura que aumentan gradualmente conforme el sistema operativo reclama páginas bajo presión de memoria

Guía de Mitigación y Parcheo

Pasos Inmediatos

- Verificar la versión de Node.js: La corrección está incluida en Node.js v20.19.1, v22.15.1 y v23.7.0 en adelante. Verifique su versión con

node --version - Actualizar inmediatamente: Aplicar la versión parcheada en todos los entornos afectados, priorizando los servicios de producción que manejan mTLS o validación de certificados de cliente

- Reiniciar los procesos afectados: Los procesos existentes continuarán filtrando memoria del código sin parche. Un reinicio reclama la memoria filtrada acumulada y arranca el proceso limpio

- Auditar el uso de inspección de certificados: Buscar en el código base todas las llamadas a

getPeerCertificate(true)para identificar cada punto de entrada afectado

Soluciones Temporales para Parcheo Diferido

Si el parcheo inmediato no es posible, estas soluciones temporales reducen el impacto:

- Evitar el parsing de cadena completa: Llamar a

getPeerCertificate(false)en lugar degetPeerCertificate(true)si la lógica de la aplicación lo permite. La ruta sin detalle no está afectada - Implementar reinicios periódicos: Programar reinicios de proceso a intervalos calculados a partir del volumen de tráfico y los límites de memoria para reclamar la memoria filtrada antes de que cause degradación

- Limitar la tasa de conexiones TLS: Reducir la tasa de aceptación de nuevas conexiones TLS para desacelerar la acumulación de fugas, especialmente útil contra intentos deliberados de explotación

Hardening a Largo Plazo

- Terminación TLS en el proxy: Delegar el manejo de TLS a nginx, HAProxy o un sidecar Envoy, manteniendo Node.js detrás de una conexión interna en texto plano. Esto elimina la exposición de Node.js a vulnerabilidades de parsing de certificados por completo

- Límites de memoria en contenedores: Establecer límites de memoria en los contenedores de Node.js para activar un reinicio controlado (mediante OOM kill y reprogramación del orquestador) antes de que la fuga afecte a otras cargas de trabajo en el mismo nodo

- Monitoreo canary automatizado: Desplegar alertas de crecimiento de memoria que activen reinicios rolling automáticos cuando el RSS supere un umbral configurado, proporcionando una red de seguridad contra futuras fugas de memoria

Patrones de Código Vulnerable vs. Corregido

La corrección añade la llamada faltante a OPENSSL_free() después de cada conversión ASN1_STRING_to_UTF8() en la ruta de procesamiento de la cadena de certificados:

// Patrón corregido en node_crypto.cc

unsigned char* utf8_value = nullptr;

int len = ASN1_STRING_to_UTF8(&utf8_value, asn1_str);

if (len >= 0) {

Local<String> v8str = String::NewFromUtf8(

isolate,

reinterpret_cast<char*>(utf8_value),

NewStringType::kNormal, len).ToLocalChecked();

target->Set(context, key, v8str).Check();

OPENSSL_free(utf8_value); // FIX: Liberar el buffer asignado por OpenSSL

}A nivel de aplicación Node.js, la API permanece idéntica. La corrección está completamente dentro del binding nativo C++, por lo que no se requieren cambios en el código de la aplicación:

// El código de la aplicación no cambia tras el parcheo

const tls = require('tls');

const server = tls.createServer(options, (socket) => {

// Esta llamada ahora es segura en versiones parcheadas

const cert = socket.getPeerCertificate(true);

// Procesar cadena de certificados...

// La memoria se libera correctamente internamente por el binding

});Preguntas Frecuentes

¿Qué puntuación CVSS tiene CVE-2025-59464?

CVE-2025-59464 tiene una puntuación base CVSS 3.1 de 5.3 (Media). El vector de ataque es basado en red, no requiere autenticación e impacta la disponibilidad mediante agotamiento de recursos. La confidencialidad y la integridad no se ven afectadas ya que la vulnerabilidad no expone datos ni permite la ejecución de código. La calificación media refleja que la explotación requiere conexiones sostenidas en el tiempo en lugar de una única solicitud.

¿Afecta esto a aplicaciones Node.js que no usan mTLS?

Solo las aplicaciones que explícitamente llaman a getPeerCertificate(true) están afectadas. Los servidores HTTPS estándar que no inspeccionan certificados de cliente, o aquellos que llaman a getPeerCertificate() sin el parámetro true, no son vulnerables. La fuga se activa exclusivamente por la ruta de parsing detallado de la cadena de certificados en el binding nativo.

¿Qué tan rápido puede un atacante agotar la memoria del servidor?

La velocidad depende de la complejidad de la cadena de certificados y el throughput de conexiones. Con una cadena típica de tres certificados y 100 conexiones por segundo, un atacante puede filtrar aproximadamente 200-400 KB por segundo, consumiendo 1 GB de memoria en aproximadamente 40-80 minutos. Usar certificados con SANs inflados puede acelerar esto por un factor de cinco o más.

¿Se puede explotar esta vulnerabilidad sin un certificado de cliente válido?

En la mayoría de las configuraciones, el handshake TLS debe completarse para que getPeerCertificate() devuelva datos. Sin embargo, si el servidor está configurado para solicitar pero no requerir certificados de cliente (requestCert: true, rejectUnauthorized: false), un atacante puede activar la fuga con certificados autofirmados que el servidor acepta para inspección pero no confía para autenticación.

¿Están afectados otros runtimes de JavaScript como Deno o Bun?

No. Esta vulnerabilidad es específica de la implementación del binding C++ de OpenSSL en Node.js dentro de node_crypto.cc. Deno utiliza Rustls para su implementación TLS, y Bun usa BoringSSL a través de una capa de binding diferente. Ninguno de los dos runtimes comparte la ruta de código afectada, por lo que no son vulnerables a CVE-2025-59464.

Conclusión

CVE-2025-59464 demuestra cómo una única llamada a función faltante en un binding nativo puede crear un vector de Denegación de Servicio de grado productivo. La vulnerabilidad se sitúa en la intersección entre la gestión de memoria en C/C++ y las capas de abstracción en las que los desarrolladores JavaScript confían implícitamente. Un OPENSSL_free() faltante en la ruta de parsing de la cadena de certificados significa que cada conexión TLS que usa getPeerCertificate(true) filtra memoria que el recolector de basura no puede reclamar. Las organizaciones que ejecutan Node.js con mTLS o validación de certificados de cliente deben tratar esto como un parche prioritario.

Más allá de la corrección inmediata, este CVE refuerza la importancia del monitoreo de memoria nativa para aplicaciones Node.js. El monitoreo estándar de heap pasa por alto estas fugas completamente porque las asignaciones existen fuera de la memoria gestionada por V8. Implemente seguimiento de RSS junto con métricas de heap, establezca límites de memoria en contenedores como red de seguridad, y diseñe para reinicios elegantes cuando el crecimiento de memoria supere las líneas base esperadas. El enfoque más resiliente a largo plazo es terminar TLS en una capa de proxy dedicada, reduciendo completamente la exposición del proceso Node.js a vulnerabilidades de parsing de certificados.

Revise su configuración TLS, verifique su versión de Node.js contra las versiones parcheadas (v20.19.1, v22.15.1, v23.7.0+) y despliegue la corrección en todos los entornos afectados. Para sistemas donde el parcheo inmediato no es factible, implemente las soluciones temporales descritas anteriormente y programe la actualización a la primera oportunidad. El monitoreo proactivo de memoria y la separación arquitectónica de las preocupaciones TLS protegerán su infraestructura no solo contra este CVE sino contra la clase más amplia de problemas de memoria nativa que afectan a cualquier runtime construido sobre librerías C/C++.

Etiquetas

Compartir este artículo

Suscríbete

Recibe los últimos artículos directamente en tu bandeja de entrada.

Deja un comentario