Ciberseguridad

CVE-2026-28289: RCE en FreeScout mediante Bypass de Parche .htaccess y Fallo TOCTOU

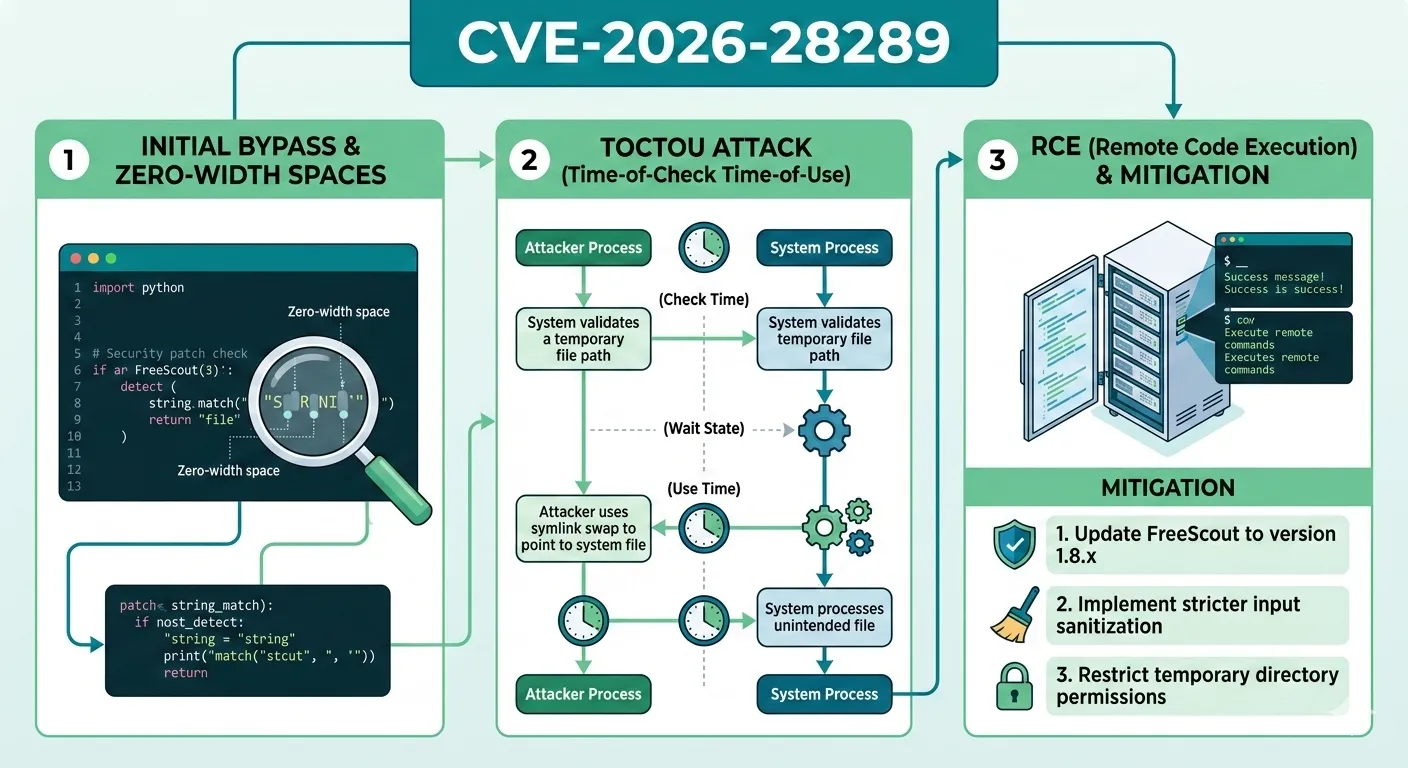

Cuando un parche de seguridad se convierte en la propia superficie de ataque, las consecuencias van mucho más allá de la vulnerabilidad original. CVE-2026-28289 expone un bypass crítico del parche en FreeScout, el popular help desk de código abierto construido sobre Laravel, donde una vulnerabilidad de Ejecución Remota de Código (RCE) previamente corregida reaparece mediante una combinación ingeniosa de caracteres de ancho cero y un fallo de Tiempo-de-Verificación a Tiempo-de-Uso (TOCTOU). Esta vulnerabilidad afecta a todos los usuarios autenticados con permisos de carga de archivos en FreeScout 1.8.206 y versiones anteriores, convirtiendo un simple adjunto de ticket en un vector de toma completa del servidor. Comprender cómo funciona este bypass es fundamental no solo para administradores de FreeScout, sino para cualquier desarrollador que implemente lógica de sanitización de archivos en aplicaciones web.

Qué es FreeScout y por qué esto importa

FreeScout es una aplicación de help desk y bandeja de entrada compartida, autoalojada y de código abierto, desarrollada con PHP y el framework Laravel. Las organizaciones lo implementan para gestionar tickets de soporte al cliente, bandejas de correo compartidas y flujos de trabajo colaborativo. Dado que FreeScout maneja comunicación directa con clientes, típicamente se ubica dentro del perímetro de red interno de la organización con acceso a datos sensibles de clientes, flujos de correo interno y frecuentemente credenciales de base de datos almacenadas en archivos de entorno.

Una vulnerabilidad RCE en este contexto significa que un atacante que haya obtenido cualquier nivel de acceso autenticado, incluso una cuenta de agente de soporte con privilegios mínimos, puede ejecutar código arbitrario en el servidor. Esto podría derivar en compromiso total del servidor, movimiento lateral dentro de la red, exfiltración de datos de clientes e instalación de puertas traseras persistentes. El hecho de que se trate de un bypass de parche lo hace especialmente peligroso: organizaciones que diligentemente aplicaron la corrección para CVE-2026-27636 podrían haber asumido que estaban protegidas, generando una falsa sensación de seguridad.

En un escenario de despliegue real, consideremos una empresa mediana ejecutando FreeScout en un entorno de hosting compartido. Una cuenta de agente de soporte comprometida, obtenida mediante credential stuffing o phishing, otorga al atacante permisos de carga de archivos. Con CVE-2026-28289, esa única cuenta comprometida se convierte en el punto de entrada para el compromiso completo de la infraestructura.

La vulnerabilidad original: CVE-2026-27636

Para entender el bypass, primero necesitamos examinar qué abordó CVE-2026-27636. La vulnerabilidad original permitía a usuarios autenticados subir archivos .htaccess maliciosos a través de la funcionalidad de adjuntos de FreeScout. Los servidores web Apache interpretan los archivos .htaccess como directivas de configuración por directorio, lo que significa que subir uno a un directorio accesible puede anular el comportamiento del servidor, incluyendo habilitar la ejecución de PHP en directorios donde debería estar deshabilitada.

Un atacante podía crear un archivo .htaccess con directivas como AddType application/x-httpd-php .txt, lo que haría que el servidor ejecutara cualquier archivo .txt subido como código PHP. Combinado con un archivo de texto subido separadamente conteniendo payloads PHP, esto logra Ejecución Remota de Código.

El parche para CVE-2026-27636 añadió una verificación en la función sanitizeUploadedFileName() dentro de app/Http/Helper.php para detectar y bloquear nombres de archivo que comenzaran con un carácter de punto. La intención era directa: dado que .htaccess comienza con punto, rechazar todos los nombres con prefijo de punto debería prevenir el ataque. Sin embargo, esta corrección contenía un fallo sutil pero crítico en su orden de ejecución.

Este patrón de aplicar un parche de alcance limitado sin considerar el espacio de entrada más amplio es una de las causas más frecuentes de regresiones de seguridad. Un parche robusto debe considerar no solo el exploit específico demostrado, sino toda la clase de ataques que representa.

CVE-2026-28289: Anatomía del bypass de parche

Caracteres de ancho cero como técnica de evasión

Unicode incluye varios caracteres que tienen ancho visual cero al renderizarse. El más común es el Espacio de Ancho Cero (U+200B), pero existen otros como el No-Unidor de Ancho Cero (U+200C), el Unidor de Ancho Cero (U+200D) y el Word Joiner (U+2060). Estos caracteres son partes legítimas del estándar Unicode, utilizados para controlar el renderizado de texto en idiomas como el árabe y el tailandés. Sin embargo, se convierten en herramientas de evasión cuando la lógica de seguridad opera sobre secuencias de bytes sin normalización Unicode apropiada.

En el contexto de CVE-2026-28289, un atacante antepone un carácter de espacio de ancho cero (U+200B) al nombre del archivo, creando una cadena como \u200B.htaccess. A simple vista, este nombre de archivo es idéntico a .htaccess. Para una comparación a nivel de bytes que verifica si el primer carácter es un punto, el primer carácter es en realidad el espacio de ancho cero, lo que significa que la verificación de prefijo punto se supera porque el nombre técnicamente no comienza con un punto.

Esta clase de evasión basada en Unicode se extiende mucho más allá de la carga de archivos. Los ataques de homoglifos en nombres de dominio, los caracteres de anulación bidireccional en repositorios de código fuente y la inyección de caracteres invisibles en campos de formularios explotan la misma brecha fundamental entre la percepción humana y el procesamiento programático de bytes. Los desarrolladores que solo prueban con entradas ASCII consistentemente pasarán por alto estos vectores de ataque.

El fallo TOCTOU en sanitizeUploadedFileName()

El fallo arquitectónico crítico es una condición de carrera de Tiempo-de-Verificación a Tiempo-de-Uso (TOCTOU) en la lógica de la función. La función sanitizeUploadedFileName() ejecuta sus verificaciones de seguridad en el siguiente orden:

- Verificar: Comprobar que el nombre de archivo no comience con un carácter punto

- Sanitizar: Eliminar caracteres invisibles (incluyendo espacios de ancho cero) del nombre

- Usar: Guardar el archivo con el nombre sanitizado

El problema es que el paso 1 (la verificación de seguridad) se ejecuta antes del paso 2 (la sanitización). Cuando el atacante envía \u200B.htaccess, la verificación en el paso 1 ve un nombre que comienza con un espacio de ancho cero, no un punto, así que pasa la validación. Luego el paso 2 elimina el carácter invisible, produciendo el nombre limpio .htaccess. Finalmente, el paso 3 guarda el archivo como .htaccess, exactamente lo que la vulnerabilidad original (CVE-2026-27636) debía prevenir.

Esta es una vulnerabilidad TOCTOU de libro: el estado de los datos en el momento de la verificación (contiene prefijo invisible) difiere del estado en el momento del uso (prefijo invisible eliminado), y la decisión de seguridad se tomó basándose en el estado obsoleto.

La corrección en la versión 1.8.207

El enfoque correcto, implementado en FreeScout 1.8.207, invierte el orden de operaciones: primero sanitizar, luego verificar. Al eliminar todos los caracteres invisibles y de control del nombre de archivo antes de realizar cualquier validación de seguridad, la función garantiza que la verificación opera sobre el nombre real que se escribirá en disco. Esto elimina la brecha TOCTOU por completo.

Esta corrección refleja un principio fundamental en el procesamiento seguro de entradas: canonicalizar antes de validar. Cualquier transformación aplicada después de la validación crea una ventana donde el estado validado podría no reflejar los datos reales siendo procesados.

Análisis técnico profundo: la ruta de código vulnerable

La vulnerabilidad reside en app/Http/Helper.php dentro de la función sanitizeUploadedFileName(). Aquí se presenta una representación simplificada de la lógica vulnerable:

public static function sanitizeUploadedFileName($filename)

{

// VERIFICACIÓN DE SEGURIDAD (Paso 1) - sobre entrada no sanitizada

if (strpos($filename, '.') === 0) {

$filename = 'file_' . $filename;

}

// SANITIZACIÓN (Paso 2) - elimina chars invisibles DESPUÉS

$filename = preg_replace(

'/[\x00-\x1F\x7F\x{200B}-\x{200D}\x{FEFF}]/u',

'',

$filename

);

return $filename;

}La verificación strpos($filename, '.') comprueba si el primer byte del nombre es un punto. Cuando el nombre es \u200B.htaccess, los primeros bytes son la codificación UTF-8 de U+200B (que es 0xE2 0x80 0x8B), no un punto (0x2E). La verificación pasa, y la expresión regular posterior elimina el espacio de ancho cero, dejando .htaccess como nombre final.

Un matiz crítico aquí es que la función strpos() de PHP opera a nivel de bytes, no a nivel de caracteres. Esto significa que siempre comparará el primer byte sin procesar contra el carácter punto. Incluso alternativas multibyte como mb_strpos() no ayudarían aquí porque el espacio de ancho cero es un carácter válido y distinto que genuinamente precede al punto en la cadena.

La versión corregida mueve la sanitización regex antes de la verificación de punto, asegurando que cualquier carácter invisible sea eliminado antes de que la validación de seguridad tenga lugar. Esta simple reordenación de dos líneas de código elimina la vulnerabilidad por completo.

Escenario de ataque real: compromiso en hosting compartido

Consideremos una organización ejecutando FreeScout sobre Apache en un proveedor de hosting compartido. El escenario de ataque se desarrolla de la siguiente manera:

- El atacante obtiene credenciales de una cuenta de agente de soporte con pocos privilegios mediante credential stuffing contra una base de datos filtrada

- Usando la interfaz de soporte, el atacante crea un nuevo ticket y adjunta un archivo llamado

\u200B.htaccessconteniendo la directivaAddType application/x-httpd-php .jpg - La función

sanitizeUploadedFileName()de FreeScout verifica el nombre, determina que no comienza con punto, y permite la carga - El paso de sanitización elimina el espacio de ancho cero, guardando el archivo como

.htaccessen el directorio de uploads - El atacante sube un segundo adjunto: un archivo llamado

avatar.jpgconteniendo código PHP como<?php system($_GET['cmd']); ?> - Apache procesa la directiva

.htaccess, tratando ahora los archivos.jpgcomo scripts PHP en ese directorio - El atacante solicita

/storage/uploads/avatar.jpg?cmd=whoamiy logra ejecución de código

En un entorno de hosting compartido, este compromiso del servidor puede escalar en cascada. El atacante puede leer archivos de entorno con credenciales de base de datos, acceder a archivos de otros inquilinos en el mismo servidor, instalar mineros de criptomonedas o establecer shells reversos para acceso persistente. El radio de afectación se extiende mucho más allá de la propia aplicación FreeScout.

Evaluación de impacto y consideraciones de escalabilidad

El impacto en escalabilidad de esta vulnerabilidad depende de la arquitectura de despliegue. Los despliegues en servidor único enfrentan compromiso total mediante una sola explotación. En entornos containerizados, el radio de afectación puede limitarse al contenedor, aunque técnicas de escape de contenedor podrían extender el ataque. Los despliegues con balanceo de carga presentan un caso interesante: el archivo .htaccess malicioso solo aterriza en un servidor, lo que significa que el atacante debe dirigir las solicitudes a ese backend específico o subir el archivo múltiples veces para asegurar cobertura en todas las instancias.

Desde la perspectiva de detección, el carácter de espacio de ancho cero hace que este ataque sea particularmente difícil de identificar mediante análisis de logs tradicional. El nombre del archivo aparece como .htaccess en la mayoría de visualizadores de logs, haciéndolo indistinguible de un archivo de configuración legítimo. Los equipos de seguridad necesitan análisis de logs a nivel de bytes o firmas IDS específicas que coincidan con la codificación UTF-8 de caracteres de ancho cero en datos multipart para detectar este ataque en curso.

Las organizaciones que ejecutan múltiples instancias de FreeScout para diferentes departamentos o clientes enfrentan riesgo compuesto. Una única credencial de agente comprometida podría propagarse a través de toda la infraestructura del help desk si se utiliza autenticación compartida o SSO.

Errores comunes que los desarrolladores cometen con la seguridad en carga de archivos

CVE-2026-28289 ilustra varios patrones que los desarrolladores frecuentemente implementan de forma incorrecta al construir seguridad de carga de archivos:

- Validar antes de canonicalizar: El error más crítico en este caso. Cada vez que la entrada sufre una transformación después de la validación, existe un bypass potencial. Siempre hay que normalizar, decodificar y sanitizar la entrada antes de aplicar reglas de seguridad.

- Confiar exclusivamente en verificaciones del nombre de archivo: Los nombres de archivo son completamente controlados por el atacante. La seguridad robusta en carga de archivos debe incluir verificación de content-type, inspección de bytes mágicos e idealmente, almacenamiento de archivos con nombres generados por el servidor en lugar de los proporcionados por el usuario.

- Ignorar la complejidad Unicode: La lógica de seguridad centrada en ASCII falla ante el vasto espacio de caracteres de Unicode. Los caracteres de ancho cero, los caracteres de anulación de dirección (U+202E) y los ataques de homoglifos explotan la brecha entre lo que el desarrollador ve y lo que el código procesa.

- Almacenar uploads en directorios accesibles por web: Incluso con validación perfecta del nombre de archivo, servir archivos subidos directamente a través del servidor web genera riesgo. Los archivos deben almacenarse fuera del web root y servirse mediante un controlador que establezca las cabeceras apropiadas.

- Tratar los parches como correcciones completas: La existencia de CVE-2026-28289 como bypass de CVE-2026-27636 demuestra que los parches merecen el mismo escrutinio adversarial que el código original. La revisión de parches debe incluir pruebas con entradas codificadas, ofuscadas y de casos límite.

Comparación de enfoques de sanitización de carga de archivos

| Enfoque | Seguro ante TOCTOU | Seguro ante Unicode | Complejidad | Recomendación |

|---|---|---|---|---|

| Lista negra de extensiones | Depende del orden | No | Baja | Evitar |

| Lista blanca de extensiones | Depende del orden | No | Baja | Mejor, pero insuficiente sola |

| Canonicalizar y luego validar | Sí | Sí | Media | Recomendado |

| Nombres generados por servidor | Sí | Sí | Media | Muy recomendado |

| Almacenar fuera del web root + servir via controlador | Sí | Sí | Media-Alta | Mejor práctica |

El enfoque más robusto combina nombres de archivo generados por el servidor con almacenamiento fuera del web root. Esto elimina toda la clase de ataques basados en nombres de archivo, independientemente de la correctitud de la lógica de sanitización. El nombre original puede preservarse en un registro de base de datos para fines de visualización mientras el archivo real en disco utiliza un nombre basado en UUID o hash.

Estrategias de mitigación y remediación

Para administradores de FreeScout, la remediación inmediata es directa: actualizar a la versión 1.8.207 o posterior. Sin embargo, también deben considerarse estrategias de defensa en profundidad:

- Revisar la configuración de Apache: Asegurar que

AllowOverride Noneesté configurado para los directorios de carga, previniendo que los archivos.htaccesssean procesados. Este único cambio de configuración neutraliza toda esta clase de ataques. - Implementar reglas de Web Application Firewall: Configurar reglas WAF para detectar y bloquear caracteres de ancho cero y otros caracteres de control Unicode en nombres de archivo de datos multipart.

- Auditar directorios de carga de archivos: Verificar si existen archivos

.htaccessen los directorios de carga de FreeScout que puedan indicar explotación previa. - Migrar a Nginx: Si es posible, migrar de Apache a Nginx elimina los ataques basados en

.htaccesspor completo, ya que Nginx no soporta archivos de configuración por directorio. - Restringir permisos de carga: Aplicar el principio de mínimo privilegio. No todos los agentes de soporte necesitan capacidades de carga de archivos.

Para desarrolladores construyendo funcionalidad de carga de archivos en otras aplicaciones, la lección clave es adoptar un enfoque de defensa en profundidad. Nunca confiar en una única función de sanitización como frontera de seguridad exclusiva. Hay que superponer múltiples controles: canonicalizar entradas, validar agresivamente, almacenar archivos de forma segura y configurar el servidor web para minimizar el impacto de cualquier bypass.

Preguntas frecuentes

¿Afecta CVE-2026-28289 a las instalaciones de FreeScout que ejecutan Nginx?

La vulnerabilidad central, el fallo TOCTOU y el bypass del nombre de archivo, existe independientemente del servidor web. Sin embargo, la ruta de explotación específica mediante archivos .htaccess solo funciona en Apache. Nginx no procesa archivos .htaccess, por lo que la cadena de RCE no puede completarse en despliegues con Nginx. Dicho esto, el fallo subyacente en el código debe parchearse igualmente para prevenir posibles vectores de explotación futuros.

¿Puede esta vulnerabilidad ser explotada por atacantes no autenticados?

No. CVE-2026-28289 requiere autenticación y permisos de carga de archivos dentro de FreeScout. Sin embargo, dado que FreeScout es una aplicación de help desk, muchas organizaciones otorgan permisos de carga a todos los agentes de soporte. Una cuenta de agente comprometida mediante phishing, credential stuffing o amenaza interna es suficiente para explotar esta vulnerabilidad.

¿Cuál es la diferencia entre CVE-2026-27636 y CVE-2026-28289?

CVE-2026-27636 fue la vulnerabilidad original que permitía subir archivos .htaccess. Se parcheó añadiendo una verificación de prefijo punto. CVE-2026-28289 es un bypass de ese parche, usando caracteres de espacio de ancho cero para evadir la verificación de prefijo punto debido a un fallo TOCTOU en el orden de ejecución de la función de sanitización. Ambos resultan en el mismo impacto: Ejecución Remota de Código a través de archivos .htaccess maliciosos.

¿Cómo puedo verificar si mi instancia de FreeScout ya fue comprometida?

Busque cualquier archivo .htaccess en los directorios de almacenamiento y carga de FreeScout. Examine los logs de acceso del servidor web en busca de solicitudes a archivos subidos con parámetros de consulta (que podrían indicar uso de webshell). Verifique si existen archivos PHP inesperados en los directorios de carga. Revise los procesos del sistema buscando actividad sospechosa originada desde el usuario del servidor web.

¿Por qué existen los caracteres de espacio de ancho cero si causan problemas de seguridad?

Los caracteres de ancho cero cumplen propósitos tipográficos legítimos. El Espacio de Ancho Cero (U+200B) indica límites de palabras en sistemas de escritura sin espaciado explícito como el tailandés. El Unidor y No-Unidor de Ancho Cero controlan la formación de ligaduras en escrituras árabes e índicas. El problema de seguridad no surge porque estos caracteres existan, sino porque las aplicaciones fallan al tenerlos en cuenta durante la validación y sanitización de entradas.

Conclusión

CVE-2026-28289 es un caso de estudio revelador sobre por qué los parches de seguridad en sí mismos necesitan revisión adversarial. Una corrección bien intencionada que colocó su validación antes de la sanitización creó una brecha TOCTOU explotable mediante los caracteres de ancho cero de Unicode. Para los usuarios de FreeScout, actualizar a la versión 1.8.207 es fundamental. Para la comunidad de desarrollo más amplia, esta vulnerabilidad refuerza un principio de seguridad fundamental: siempre canonicalizar la entrada antes de validar. El orden de las operaciones en código crítico para la seguridad no es un detalle; es la arquitectura. Revise su propia lógica de carga de archivos, verifique el orden de sus pasos de sanitización y considere si sus verificaciones de seguridad sobrevivirían a un atacante que entiende Unicode mejor que su código.

Compartir este artículo

Suscríbete

Recibe los últimos artículos directamente en tu bandeja de entrada.

Deja un comentario