Ciberseguridad

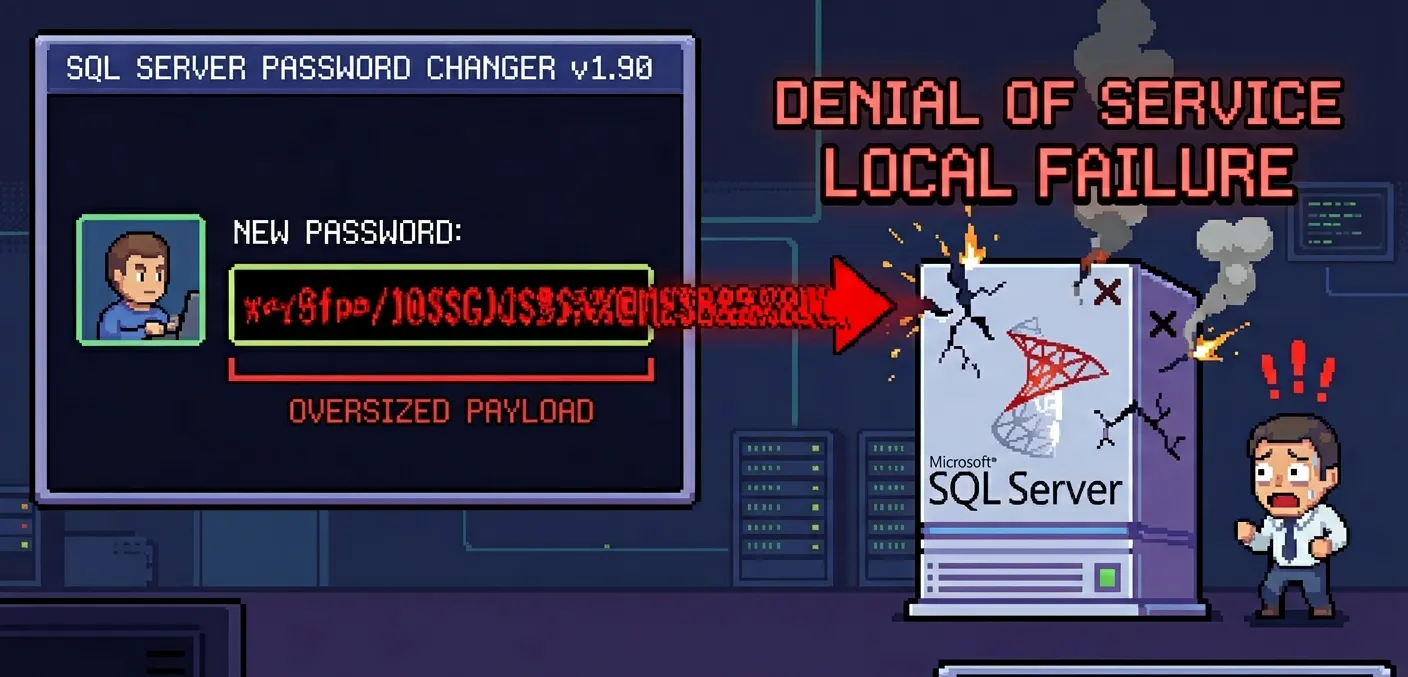

CVE-2019-25475: Desbordamiento de Buffer en SQL Server Password Changer 1.90

Las herramientas de administración de bases de datos suelen ocupar un lugar privilegiado en las estaciones de trabajo de los DBA: acceso directo a servidores de producción, credenciales almacenadas y permisos elevados sobre infraestructura crítica. Cuando una de esas herramientas contiene una vulnerabilidad de corrupción de memoria, las consecuencias pueden extenderse mucho más allá de lo que sugiere su puntuación CVSS. CVE-2019-25475 documenta exactamente este escenario: un desbordamiento de buffer en SQL Server Password Changer 1.90, desarrollado por Top Password Software (top-password.com), que permite a un atacante con acceso local provocar la caída inmediata de la aplicación mediante un payload de entrada sobredimensionado. Clasificada bajo CWE-787: Escritura Fuera de Límites, esta vulnerabilidad fue demostrada públicamente en Exploit-DB en agosto de 2019, pero no recibió su entrada formal en el NVD hasta marzo de 2026 — una brecha de siete años que ilustra cómo las utilidades de escritorio heredadas pueden albergar fallos peligrosos sin seguimiento ni corrección durante períodos prolongados.

En este artículo realizamos un análisis técnico exhaustivo de CVE-2019-25475: cómo funciona el exploit a nivel de memoria, por qué el patrón de codificación subyacente es peligroso, cuáles son las implicaciones reales en entornos empresariales y qué estrategias de mitigación y prevención pueden adoptar tanto desarrolladores como administradores. Si gestionas estaciones de trabajo con herramientas DBA, mantienes utilidades Windows heredadas o simplemente quieres comprender la mecánica de los desbordamientos de buffer en un contexto concreto y reproducible, este análisis te proporcionará la profundidad necesaria.

Qué es CVE-2019-25475

CVE-2019-25475 es una vulnerabilidad de desbordamiento de buffer en SQL Server Password Changer versión 1.90, una aplicación de escritorio para Windows publicada por Top Password Software. La herramienta está diseñada para ayudar a los administradores a restablecer o recuperar contraseñas de SQL Server (incluyendo la cuenta sa) sin necesidad de acceso a la instancia activa del servidor. Los usuarios interactúan con una interfaz gráfica estándar de Windows que incluye campos para información de registro — específicamente, el diálogo "User Name and Registration Code".

La vulnerabilidad se manifiesta cuando se proporciona una cadena sobredimensionada al campo de entrada de registro. La aplicación reserva un buffer de tamaño fijo para almacenar los datos del usuario pero no realiza ninguna verificación de límites sobre la longitud de la entrada. Cuando se pegan aproximadamente 6.000 bytes de datos en el campo, la entrada sobrescribe regiones de memoria adyacentes en la pila, corrompiendo los metadatos de la pila y la dirección de retorno. Esto desencadena una violación de acceso, provocando la caída inmediata de la aplicación.

La vulnerabilidad fue descubierta y reportada por los investigadores de seguridad Velayutham Selvaraj y Praveen Thiyagarayam de TwinTech Solutions. Su prueba de concepto fue publicada en Exploit-DB el 29 de agosto de 2019, bajo el identificador EDB-ID 47318. Las pruebas se realizaron en sistemas Windows 8 x64 y Windows 7 x64.

En cuanto a la puntuación de severidad, el CVSS v3.1 base es de 6.2 MEDIO con vector AV:L/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H. La puntuación CVSS v4.0 es de 6.9 MEDIO. El vector de ataque es local, lo que significa que el atacante debe tener acceso a la máquina donde está instalado el software. La complejidad del ataque es baja — no se requieren condiciones especiales ni condiciones de carrera. No se necesitan privilegios, y no se requiere interacción del usuario más allá de ejecutar la aplicación. El impacto se limita a la disponibilidad: la aplicación se bloquea (denegación de servicio), sin exfiltración de datos ni compromiso de integridad confirmados.

Perspectiva técnica: Que el CVSS no registre impacto en confidencialidad o integridad no significa que esta vulnerabilidad sea inocua. Un desbordamiento de buffer local que sobrescribe la dirección de retorno es arquitectónicamente idéntico a los utilizados para ejecución de código arbitrario. La diferencia entre un DoS y un RCE completo frecuentemente depende de si el atacante puede controlar los valores sobrescritos con suficiente precisión para redirigir el flujo de ejecución. Las mitigaciones modernas como DEP y ASLR dificultan esto pero no lo imposibilitan, especialmente en versiones antiguas de Windows como 7 y 8 donde la entropía de ASLR es limitada.

Escenario práctico: Un DBA junior descarga SQL Server Password Changer para recuperar una contraseña sa olvidada en un servidor de desarrollo. La herramienta permanece en su estación de trabajo junto a consolas de gestión de producción. Un atacante con acceso a esa estación — mediante credenciales comprometidas, acceso físico o movimiento lateral — puede explotar CVE-2019-25475 para bloquear la herramienta en un momento crítico, interrumpiendo potencialmente una operación de recuperación de contraseñas sensible al tiempo.

En resumen, CVE-2019-25475 es un desbordamiento de buffer directo pero ilustrativo: una utilidad de escritorio que confía implícitamente en la entrada del usuario, reserva un buffer fijo y se bloquea cuando esa confianza se viola.

Comprendiendo CWE-787: Escritura Fuera de Límites

CWE-787, "Escritura Fuera de Límites" (Out-of-bounds Write), describe una clase de vulnerabilidades donde el software escribe datos más allá de los límites de un buffer de memoria asignado. Este es uno de los tipos de debilidad más prevalentes y peligrosos en la programación de sistemas, apareciendo consistentemente en el CWE Top 25 de MITRE de las Debilidades de Software Más Peligrosas. El problema fundamental es engañosamente simple: un programa asigna N bytes de memoria para un buffer pero escribe más de N bytes en él, sobrescribiendo cualquier dato que resida en las posiciones de memoria adyacentes.

En el contexto de CVE-2019-25475, la escritura fuera de límites ocurre en la pila (stack). Cuando se invoca la función del diálogo de registro, el runtime asigna un buffer local en el marco de pila para contener la entrada del usuario. La función copia entonces la cadena de entrada en este buffer usando una función (probablemente strcpy, lstrcpy u otra operación de copia sin límites) que no tiene concepto del tamaño del buffer de destino. Cuando la entrada excede la capacidad del buffer, los bytes excedentes se desbordan hacia la memoria adyacente de la pila, sobrescribiendo registros guardados, punteros de marco y, crucialmente, la dirección de retorno.

La dirección de retorno es un puntero almacenado en la pila que indica a la CPU dónde reanudar la ejecución después de que la función actual se complete. Cuando este valor se corrompe con datos arbitrarios (en este caso, 0x41414141 — la representación hexadecimal de "AAAA"), la CPU intenta saltar a una dirección de memoria inválida al retornar la función, desencadenando una violación de acceso y bloqueando el proceso.

Desbordamientos Basados en Pila vs. Basados en Heap

Los desbordamientos de buffer pueden afectar dos regiones principales de memoria: la pila (stack) y el heap (montículo). Cada una tiene características distintas e implicaciones de explotación diferentes.

Los desbordamientos basados en pila, como CVE-2019-25475, son la variante clásica. La pila sigue una disciplina LIFO (Último en Entrar, Primero en Salir), con los metadatos de llamadas a funciones — direcciones de retorno, punteros base guardados, variables locales — organizados en un diseño predecible y contiguo. Esta previsibilidad es un arma de doble filo: hace que la pila sea eficiente para la gestión de llamadas a funciones, pero también hace que la explotación del desbordamiento sea relativamente directa. Un atacante que pueda controlar los datos que sobrescriben la dirección de retorno puede redirigir la ejecución hacia código arbitrario.

Los desbordamientos basados en heap apuntan a memoria asignada dinámicamente. El diseño del heap es gestionado por el asignador de memoria y es mucho menos predecible que la pila. La explotación requiere sobrescribir estructuras de metadatos del heap (como punteros de listas libres) u objetos adyacentes asignados en el heap para lograr el secuestro del flujo de control. Los exploits de heap son generalmente más complejos de desarrollar pero pueden ser igualmente devastadores.

Perspectiva técnica: En el caso de SQL Server Password Changer, la naturaleza basada en pila del desbordamiento es evidente por el comportamiento del bloqueo. La aplicación termina con una violación de acceso en la dirección 0x41414141, que es la dirección de retorno corrupta. Si se tratara de un desbordamiento de heap, el bloqueo se manifestaría típicamente de forma diferente — frecuentemente como una corrupción detectada durante una operación subsiguiente de malloc o free.

Escenario práctico: Comprender si un desbordamiento es basado en pila o en heap determina tu estrategia de mitigación. Los desbordamientos de pila pueden detectarse en tiempo de compilación habilitando canarios de pila (flag GS en MSVC). Los desbordamientos de heap requieren defensas diferentes, como verificación de integridad del heap y páginas de guarda. Para CVE-2019-25475, simplemente recompilar la aplicación con el flag /GS en Visual Studio habría prevenido la explotación al detectar la corrupción de pila antes de que la función retornara.

Análisis Técnico del Exploit

El exploit para CVE-2019-25475 es notablemente simple, lo cual es en sí mismo un indicador revelador de la gravedad del fallo de codificación subyacente. No hay necesidad de cadenas ROP complejas, heap spraying ni shellcode — la aplicación puede bloquearse con nada más que un archivo de texto y una operación de pegado desde el portapapeles.

Desglose de la Prueba de Concepto

La prueba de concepto, publicada por Velayutham Selvaraj y Praveen Thiyagarayam, utiliza un script Python mínimo para generar el payload de desbordamiento:

#!/usr/bin/env python

buffer = "x41" * 6000

try:

f = open("Evil.txt", "w")

print "[+] Creating %s bytes evil payload.." % len(buffer)

f.write(buffer)

f.close()

print "[+] File created!"

except:

print "File cannot be created"El script genera un archivo llamado Evil.txt que contiene 6.000 repeticiones del carácter "A" (hex 0x41). El procedimiento de explotación sigue estos pasos:

- Ejecutar el script Python para generar

Evil.txtcon el payload de 6.000 bytes. - Abrir SQL Server Password Changer 1.90 en el sistema Windows objetivo.

- Navegar al diálogo de registro (campo "User Name and Registration Code").

- Abrir

Evil.txt, seleccionar todo el contenido y copiarlo al portapapeles. - Pegar la cadena de 6.000 bytes en el campo de entrada de registro.

- Hacer clic en el botón "OK" para enviar los datos de registro.

- La aplicación se bloquea inmediatamente con una violación de acceso.

La simplicidad de esta cadena de explotación es notable. No hay componente de red, no hay escalamiento de privilegios, no hay manipulación del sistema de archivos más allá de crear un archivo de texto. El ataque completo cabe en una docena de líneas de Python y una operación manual de pegado. Esto es característico de vulnerabilidades en aplicaciones de escritorio Windows heredadas desarrolladas sin prácticas de seguridad modernas.

La siguiente animación SVG ilustra el mecanismo del desbordamiento de buffer a nivel de memoria, mostrando cómo el payload de 6.000 bytes sobrescribe estructuras críticas de la pila:

La animación anterior demuestra tres fases: primero, una entrada normal que cabe de forma segura dentro del buffer asignado; segundo, el payload de desbordamiento de 6.000 bytes extendiéndose más allá del límite del buffer, sobrescribiendo los metadatos de la pila y la dirección de retorno guardada; y tercero, la violación de acceso resultante cuando la CPU intenta ejecutar código en la dirección corrupta 0x41414141.

Impacto Real en Entornos Empresariales

Aunque una puntuación CVSS de 6.2 y un vector de ataque local podrían sugerir inicialmente un riesgo limitado, el impacto real de CVE-2019-25475 depende enteramente del contexto operativo en el que se despliega SQL Server Password Changer.

Escenario de Ataque: Estación de Trabajo DBA Compartida

Consideremos una empresa mediana con un equipo de tres administradores de bases de datos que comparten una estación de trabajo privilegiada para tareas de gestión de SQL Server. Esta estación tiene SQL Server Management Studio, diversas herramientas DBA de terceros — incluyendo SQL Server Password Changer — y acceso de red directo a servidores de bases de datos de producción. La estación ejecuta Windows 7 x64 (aún común en entornos empresariales con requisitos de compatibilidad heredada).

Un atacante que obtiene acceso a esta estación mediante cualquier medio — phishing de credenciales de un DBA, explotación de una vulnerabilidad de navegador sin parche o movimiento lateral desde un sistema comprometido — ahora tiene una superficie de ataque local que incluye CVE-2019-25475. El atacante puede:

- Interrumpir operaciones de recuperación de contraseñas: Si un DBA está usando SQL Server Password Changer durante un incidente crítico (por ejemplo, una base de datos de producción con una contraseña sa olvidada), bloquear la herramienta retrasa la recuperación y extiende el tiempo de inactividad. En un escenario donde cada minuto de indisponibilidad de la base de datos cuesta miles de dólares, este es un impacto significativo.

- Usar el volcado de caída como fuente de información: El volcado de memoria generado por la aplicación puede contener información sensible — fragmentos de contraseñas, cadenas de conexión o metadatos de bases de datos que estaban en memoria en el momento de la caída. Windows Error Reporting (WER) captura estos volcados automáticamente, y pueden persistir en disco en ubicaciones accesibles.

- Explorar explotación avanzada: El desbordamiento de buffer que actualmente causa una caída podría potencialmente convertirse en un arma para ejecución de código. El PoC usa un patrón uniforme 0x41, pero un atacante experimentado podría elaborar un payload que coloque shellcode en el buffer y sobrescriba la dirección de retorno con un puntero a ese shellcode. En Windows 7 sin cobertura completa de ASLR, esto es una ruta de escalamiento realista.

Consideración de rendimiento y escalabilidad: En entornos empresariales, la presencia de herramientas vulnerables como SQL Server Password Changer crea una superficie de ataque lateral que escala con el número de estaciones de trabajo. Si la herramienta está desplegada en 50 estaciones DBA (como parte de una imagen de toolkit estándar), cada estación se convierte en un punto potencial de explotación. La naturaleza sin parche de esta vulnerabilidad — no se ha confirmado corrección del proveedor — significa que la superficie de ataque persiste indefinidamente hasta que la herramienta sea eliminada de todos los sistemas.

Errores Comunes de Desarrollo que Provocan Desbordamientos de Buffer

CVE-2019-25475 no es un incidente aislado. Ejemplifica una categoría de errores de codificación que han persistido durante décadas a pesar de estar bien comprendidos. Estos son los cinco errores de desarrollo más comunes que conducen a vulnerabilidades de desbordamiento de buffer:

- Usar funciones de copia de cadenas sin límites. Funciones como

strcpy,strcat,sprintfy sus equivalentes de Windows (lstrcpy,wsprintf) copian datos hasta encontrar un terminador nulo, sin considerar el tamaño del buffer de destino. SQL Server Password Changer casi con certeza utiliza una de estas funciones para copiar la entrada de registro a un buffer de pila de tamaño fijo. La solución es usar alternativas con límites:strncpy,strncat,snprintf, o preferiblemente las variantes_smás seguras (strcpy_s,strcat_s) que toman un parámetro explícito de tamaño de buffer y generan un error en tiempo de ejecución ante un desbordamiento. - Confiar en la entrada GUI sin validación de longitud. Los desarrolladores frecuentemente asumen que porque un campo de texto aparece pequeño en pantalla, los usuarios solo ingresarán cadenas cortas. Esta es una suposición fundamentalmente errónea. Los controles de edición de Windows no tienen un límite de longitud inherente a menos que se establezca explícitamente mediante el mensaje

EM_SETLIMITTEXT. SQL Server Password Changer podría haber prevenido el desbordamiento a nivel de interfaz limitando el campo de entrada a una longitud máxima razonable — quizás 256 caracteres para un código de registro. - Asignar buffers de tamaño fijo en la pila para entrada de longitud variable. Declarar un array local como

char buffer[256]y luego copiar entrada del usuario sin verificar la longitud de la entrada es la receta clásica para un desbordamiento de pila. La alternativa es asignar memoria dinámicamente basándose en la longitud real de la entrada (usandomalloconew) o usar contenedores de cadenas seguros comostd::stringen C++ que gestionan su propia memoria. - Ignorar las advertencias y flags de seguridad del compilador. Los compiladores modernos ofrecen múltiples defensas contra desbordamientos de buffer: canarios de pila (/GS en MSVC), verificaciones de seguridad de buffer y Control Flow Guard (CFG). Muchas aplicaciones heredadas fueron compiladas sin estas protecciones porque no estaban disponibles en su momento o porque los desarrolladores las desactivaron por razones de rendimiento. SQL Server Password Changer 1.90, probablemente compilado con una versión antigua de Visual Studio, carece probablemente de estas mitigaciones por completo.

- Omitir pruebas de fuzzing durante el desarrollo. Las pruebas de fuzzing — generar automáticamente entradas malformadas, sobredimensionadas o aleatorias y alimentarlas a la aplicación — habrían detectado esta vulnerabilidad instantáneamente. Un fuzzer habría generado una cadena de 6.000 caracteres para el campo de registro en segundos de iniciar una ejecución de prueba. La ausencia de cualquier fuzzing en el proceso de desarrollo es un indicador claro de prácticas de aseguramiento de calidad insuficientes.

Estrategias de Mitigación y Prevención

Abordar CVE-2019-25475 requiere tanto respuestas tácticas inmediatas como cambios estratégicos a más largo plazo. Dado que no se ha confirmado ningún parche de Top Password Software, la carga de la mitigación recae enteramente en los usuarios y organizaciones que despliegan esta herramienta.

Mejores Prácticas de Validación de Entrada

- Establecer límites explícitos de longitud de entrada en la capa de interfaz. Para aplicaciones GUI de Windows, usar el mensaje

EM_SETLIMITTEXTpara restringir el número máximo de caracteres que un campo de texto aceptará. Para códigos de registro, un límite de 128-256 caracteres es más que suficiente. - Validar la longitud de entrada antes de cualquier operación de copia. Antes de copiar la entrada del usuario a un buffer, verificar la longitud de la entrada contra la capacidad del buffer. Si la entrada excede el límite, rechazarla con un mensaje de error en lugar de intentar copiarla.

- Usar funciones de cadenas con límites exclusivamente. Reemplazar todas las instancias de

strcpy,strcatysprintfcon sus contrapartes con límites (strcpy_s,strcat_s,sprintf_s). Estas funciones toman un parámetro de tamaño de buffer y fallan de forma segura cuando la entrada excedería el buffer. - Sanitizar la entrada en múltiples capas. No depender de un único punto de validación. Validar en la capa de interfaz, validar nuevamente en la capa de lógica de negocio, y validar una vez más antes de cualquier operación de memoria. La defensa en profundidad asegura que una evasión en una capa no resulte en explotación.

- Implementar canonicalización de entrada. Antes de la validación, normalizar la entrada a una forma estándar. Esto previene trucos de codificación (como ataques de normalización Unicode) que evaden verificaciones de longitud que solo cuentan bytes crudos.

Enfoques de Desarrollo con Seguridad de Memoria

- Migrar a lenguajes con seguridad de memoria donde sea factible. Para nuevo desarrollo, considerar Rust, Go o lenguajes gestionados (C#, Java) que eliminan clases enteras de vulnerabilidades de seguridad de memoria. Para bases de código C/C++ existentes, identificar los componentes de mayor riesgo (manejo de entrada de usuario, análisis de archivos) y priorizar la reescritura de esos módulos en un lenguaje con seguridad de memoria.

- Habilitar todas las características de seguridad disponibles del compilador. Para MSVC: habilitar /GS (detección de desbordamiento de buffer de pila), /DYNAMICBASE (ASLR), /NXCOMPAT (DEP) y /guard:cf (Control Flow Guard). Para GCC/Clang: habilitar -fstack-protector-all, -D_FORTIFY_SOURCE=2 y -pie. Estas no corrigen la vulnerabilidad subyacente pero elevan significativamente la barrera para la explotación.

- Adoptar AddressSanitizer (ASan) durante el desarrollo. ASan instrumenta el acceso a memoria en tiempo de compilación y detecta lecturas y escrituras fuera de límites, uso después de liberación y otros errores de memoria en tiempo de ejecución con sobrecarga de rendimiento mínima. Ejecutar el conjunto de pruebas con ASan habilitado habría detectado CVE-2019-25475 inmediatamente.

- Implementar pruebas de fuzzing automatizadas en pipelines CI/CD. Herramientas como AFL, libFuzzer o WinAFL pueden descubrir automáticamente desbordamientos de buffer generando millones de entradas mutadas y monitoreando bloqueos. Integrar fuzzing en tu pipeline de integración continua para que cada cambio de código se pruebe contra entradas malformadas.

- Eliminar o reemplazar herramientas vulnerables. Para CVE-2019-25475 específicamente, la mitigación más efectiva es dejar de usar SQL Server Password Changer 1.90 por completo. Evaluar herramientas alternativas de recuperación de contraseñas desarrolladas con prácticas de seguridad modernas, o utilizar los procedimientos integrados de restablecimiento de contraseñas de Microsoft que no dependen de software de terceros.

Comparación con CVEs de Desbordamiento de Buffer Similares

CVE-2019-25475 no es única en el panorama de vulnerabilidades de desbordamiento de buffer que afectan utilidades de escritorio. La siguiente tabla la compara con CVEs similares que comparten el mismo patrón de debilidad fundamental — validación de entrada insuficiente que conduce a escrituras de memoria fuera de límites en aplicaciones orientadas al usuario:

| CVE | Aplicación | CWE | CVSS | Impacto | Vector |

|---|---|---|---|---|---|

| CVE-2019-25475 | SQL Server Password Changer 1.90 | CWE-787 | 6.2 Medio | DoS (caída de aplicación) | Local — entrada de registro sobredimensionada |

| CVE-2019-25478 | GetGo Download Manager | CWE-787 | 6.5 Medio | DoS (caída de aplicación) | Local — entrada manipulada en campo URL |

| CVE-2019-25471 | FileZilla 3.33.0 | CWE-787 | 5.5 Medio | DoS (caída del cliente) | Local — entrada de hostname sobredimensionada |

| CVE-2018-1922 | IBM Db2 | CWE-119 | 8.4 Alto | Ejecución de código / DoS | Local — comando Db2 manipulado |

Varios patrones emergen de esta comparación. Primero, las cuatro vulnerabilidades comparten la misma causa raíz: copia sin límites de entrada del usuario en buffers de tamaño fijo. Segundo, tres de las cuatro comparten un vector de ataque local, mientras que CVE-2019-25478 demuestra que el mismo patrón de desbordamiento puede explotarse remotamente a través de la red. Tercero, el impacto varía desde denegación de servicio (CVE-2019-25475, CVE-2019-25478) hasta ejecución de código completa (CVE-2019-25612, CVE-2018-1922), ilustrando cómo el mismo fallo fundamental puede tener severidad variable dependiendo del diseño de memoria específico y las mitigaciones de exploit disponibles. La vulnerabilidad de IBM Db2 es particularmente notable porque demuestra que incluso el software de bases de datos de nivel empresarial de grandes proveedores no es inmune a vulnerabilidades de desbordamiento de buffer.

Preguntas Frecuentes

¿Es CVE-2019-25475 explotable para ejecución remota de código?

La prueba de concepto publicada solo demuestra denegación de servicio mediante una caída de la aplicación. Sin embargo, el mecanismo subyacente — sobrescribir la dirección de retorno guardada en la pila — es la misma técnica utilizada en exploits de ejecución de código. Si la RCE es alcanzable depende de factores como la presencia de DEP, ASLR, canarios de pila y el diseño de memoria específico de la aplicación. En sistemas antiguos como Windows 7 sin ASLR completo, la escalada de caída a ejecución de código es teóricamente posible con un payload más sofisticado.

¿Ha publicado Top Password Software un parche para esta vulnerabilidad?

A la fecha de publicación en el NVD (11 de marzo de 2026), no se ha confirmado ningún parche de Top Password Software. El sitio web del proveedor (top-password.com) lista SQL Server Password Changer pero no hace referencia a CVE-2019-25475 ni proporciona una versión parcheada. Las organizaciones que utilizan esta herramienta deberían considerarla permanentemente vulnerable y planificar su reemplazo en lugar de esperar una corrección.

¿Qué sistemas operativos están afectados?

El exploit fue probado y confirmado en Windows 8 x64 y Windows 7 x64. Sin embargo, dado que la vulnerabilidad reside en el código de la aplicación y no en una API específica del sistema operativo, es probablemente explotable en cualquier versión de Windows que pueda ejecutar el software, incluyendo Windows 10 y Windows 11. Los sistemas operativos más recientes pueden ofrecer mejores mitigaciones de exploits (ASLR más fuerte, CFG) que podrían prevenir la escalada de caída a ejecución de código, pero la condición de denegación de servicio seguirá ocurriendo independientemente de la versión del SO.

¿Pueden el antivirus o la protección endpoint detectar este exploit?

Las soluciones antivirus tradicionales difícilmente detectarán o prevendrán este exploit. El payload es una simple cadena de caracteres "A" — no hay shellcode malicioso, no hay firma conocida y no hay indicador basado en red. Las soluciones de Detección y Respuesta de Endpoint (EDR) con capacidades de análisis de comportamiento podrían detectar el patrón anómalo de caída (violaciones de acceso repetidas en la misma aplicación), pero solo proporcionarían alertas post-incidente en lugar de prevención. La defensa más efectiva es eliminar el software vulnerable por completo.

¿Deberíamos eliminar SQL Server Password Changer de todos los sistemas?

Sí. Dada la ausencia de un parche del proveedor y la ruta de explotación bien documentada, la acción recomendada es eliminar SQL Server Password Changer 1.90 de todos los sistemas. Si necesitas capacidades de recuperación de contraseñas de SQL Server, evalúa herramientas alternativas que tengan mantenimiento de seguridad activo y hayan sido desarrolladas con prácticas modernas de seguridad de memoria. Microsoft también proporciona procedimientos integrados para restablecer contraseñas de SQL Server a través del modo de usuario único que no requieren software de terceros.

CVE-2019-25475 constituye un recordatorio concreto de que cada herramienta instalada en una estación de trabajo privilegiada amplía la superficie de ataque. El desbordamiento de buffer en SQL Server Password Changer 1.90 es técnicamente simple, está públicamente documentado y permanece sin parche de forma permanente — una combinación que exige acción inmediata. Audita tus estaciones de trabajo DBA, elimina utilidades de terceros innecesarias y asegura que cualquier herramienta que conserves haya sido construida con las prácticas de seguridad que este artículo detalla. El coste de ignorar vulnerabilidades heredadas se acumula con el tiempo; abórdalas de forma proactiva antes de que un atacante tome la decisión por ti.

Referencias

- CVE-2019-25475: Desbordamiento de Buffer en SQL Server Password Changer — National Vulnerability Database (NVD)

- SQL Server Password Changer 1.90 - Denial of Service (EDB-ID 47318) — Exploit-DB

- SQL Server Password Changer 1.90 Denial of Service Buffer Overflow — VulnCheck

- CWE-787: Out-of-bounds Write — MITRE

- CVE-2019-25478: Buffer Overflow en GetGo Download Manager — NVD

- CVE-2019-25612: Buffer Overflow en Admin Express — NVD

- CVE-2018-1922: Buffer Overflow en IBM Db2 — NVD

- Security Bulletin: Multiple Buffer Overflow Vulnerabilities in IBM Db2 — IBM

Etiquetas

Compartir este artículo

Suscríbete

Recibe los últimos artículos directamente en tu bandeja de entrada.

Deja un comentario