Ciberseguridad

CVE-2026-29784: Vulnerabilidad CSRF en Ghost CMS en Verificación de Sesión

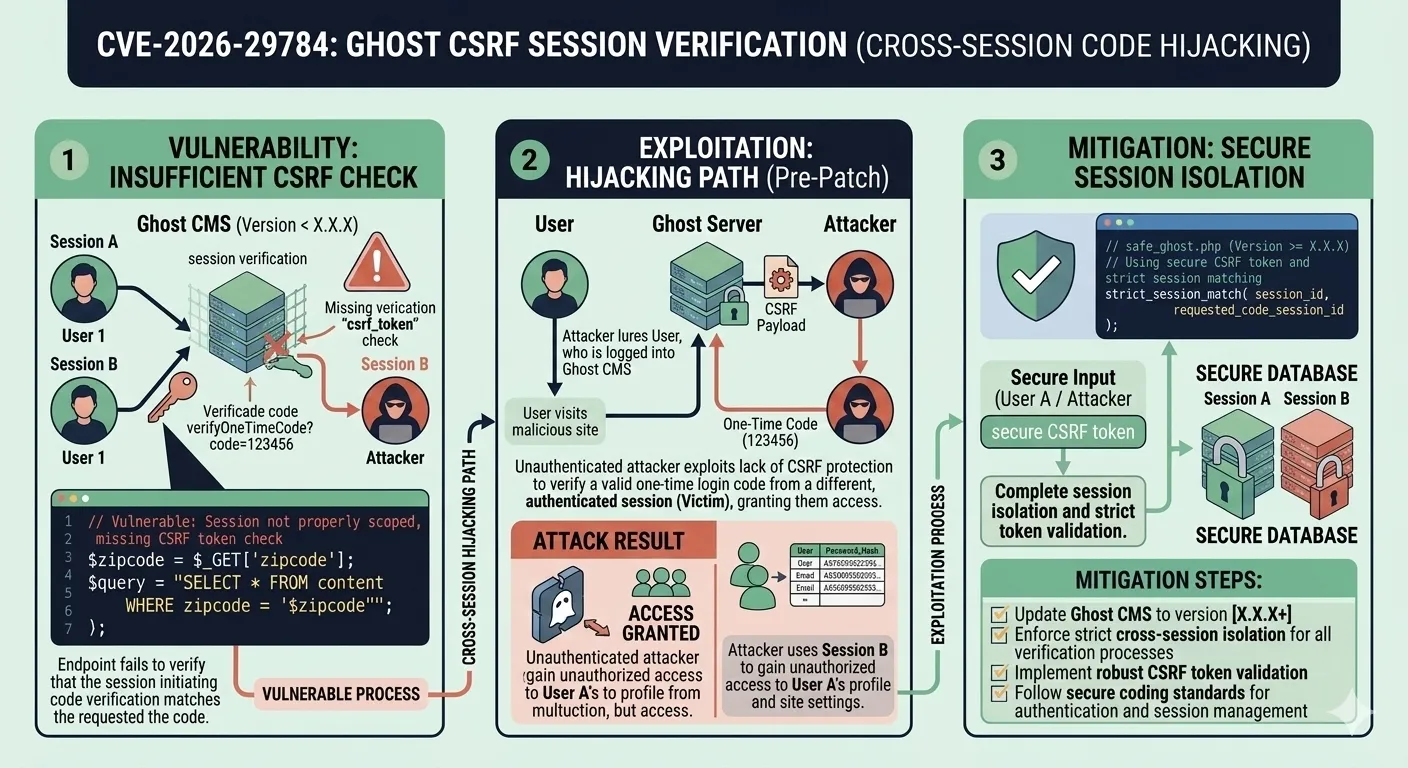

La divulgación de CVE-2026-29784 pone de manifiesto una clase de vulnerabilidad que muchos desarrolladores de Node.js subestiman: ataques Cross-Site Request Forgery dirigidos a endpoints de autenticación. Ghost, considerado como una de las plataformas headless CMS más refinadas para publicación profesional, presentaba una protección CSRF incompleta en su endpoint /session/verify desde la versión 5.101.6 hasta la 6.19.2. Esta falla permitía que los One-Time Codes (OTCs) emitidos durante el inicio de sesión fueran consumidos por sesiones distintas a la que originalmente los solicitó. En la práctica, una campaña de phishing bien diseñada podía otorgar a un atacante acceso administrativo completo a una instalación de Ghost sin necesidad de descifrar ninguna contraseña. Para los equipos de ingeniería que operan Ghost en producción, las implicaciones van más allá de aplicar un parche. Esta vulnerabilidad revela lecciones fundamentales sobre vinculación de sesión, gestión del ciclo de vida de tokens CSRF y las decisiones arquitectónicas que separan los sistemas de autenticación resilientes de los frágiles. En este artículo analizamos la mecánica de CVE-2026-29784, exploramos su potencial de explotación real y definimos las estrategias defensivas que todo equipo debe adoptar.

¿Qué es CVE-2026-29784?

CVE-2026-29784 es una vulnerabilidad de seguridad en Ghost CMS originada por protecciones CSRF incompletas en el endpoint /session/verify. Ghost utiliza un sistema de One-Time Codes (OTC) sin contraseña para el inicio de sesión de administradores. Cuando un usuario inicia sesión, Ghost genera un código aleatorio criptográficamente seguro y lo envía a la dirección de correo electrónico registrada. El usuario luego envía este código a /session/verify para completar la autenticación.

El problema central radica en que el endpoint no validaba completamente si el envío del OTC provenía de la misma sesión que solicitó el código. Se requería un token CSRF válido, pero la verificación de vinculación de sesión era incompleta. Esta brecha significaba que si un atacante obtenía un OTC legítimo mediante phishing o ingeniería social, podía enviarlo desde su propia sesión de navegador y obtener acceso autenticado al panel de administración de Ghost.

Versiones afectadas y severidad

La vulnerabilidad afecta a todas las instalaciones de Ghost que ejecutan versiones 5.101.6 hasta 6.19.2. El equipo de Ghost resolvió el problema en la versión 6.19.3 implementando vinculación estricta de sesión durante la verificación de OTC. Aunque la puntuación CVSS refleja una severidad media dado el requisito de ingeniería social, el impacto potencial es crítico: toma completa del panel administrativo de una plataforma de publicación, incluyendo la capacidad de modificar contenido, inyectar scripts, acceder a datos de suscriptores y alterar la configuración del sitio.

Entendiendo los ataques CSRF en aplicaciones web modernas

El Cross-Site Request Forgery sigue siendo uno de los desafíos de seguridad web más persistentes a pesar de décadas de conocimiento sobre el tema. Un ataque CSRF explota la confianza que una aplicación web deposita en el navegador del usuario. Cuando un usuario está autenticado, su navegador adjunta automáticamente las cookies de sesión a cada solicitud enviada a ese dominio. Un atacante que logre que el usuario visite una página maliciosa puede aprovechar esas cookies para enviar solicitudes falsificadas que el servidor trata como legítimas.

Lo que hace a CVE-2026-29784 particularmente instructivo es que Ghost sí implementó protecciones CSRF. La vulnerabilidad no fue una ausencia total de defensa sino una implementación incompleta. Este es un patrón común en incidentes de seguridad reales: mitigaciones parciales que parecen seguras durante el desarrollo pero dejan brechas explotables cuando los atacantes las abordan desde ángulos inesperados.

Por qué la vinculación de sesión es innegociable

La vinculación de sesión implica garantizar que un token de seguridad o artefacto de autenticación esté criptográficamente ligado a la sesión específica que lo creó. Sin vinculación de sesión, los tokens se vuelven transferibles. En el caso de Ghost, el OTC se validaba como auténtico pero no se verificaba que perteneciera a la sesión solicitante. Es como una tarjeta de embarque que verifica la identidad pero no comprueba desde qué puerta se partió. El token es real, pero el contexto es incorrecto.

Un error frecuente que cometen los desarrolladores es validar la existencia y expiración del token sin confirmar su afinidad con la sesión. Esto es especialmente peligroso en flujos sin contraseña donde el OTC efectivamente reemplaza la contraseña como único factor de autenticación.

Arquitectura de autenticación en Ghost CMS

El sistema de autenticación de Ghost está diseñado en torno a la simplicidad y seguridad para creadores de contenido. En lugar de depender de combinaciones tradicionales de usuario y contraseña, Ghost adoptó un enfoque sin contraseña utilizando One-Time Codes entregados por correo electrónico. Este diseño elimina los ataques de credential stuffing y libera a los usuarios de la gestión de contraseñas. Sin embargo, traslada el perímetro de seguridad al propio flujo de validación de OTC.

El flujo de inicio de sesión con OTC

Comprender el flujo estándar de OTC es esencial para entender por qué CVE-2026-29784 es explotable. El proceso sigue estos pasos:

- El administrador navega al panel de administración de Ghost e ingresa su dirección de correo electrónico.

- Ghost genera un OTC aleatorio criptográficamente seguro, lo almacena en el servidor junto con el correo y el identificador de sesión, y lo envía por correo electrónico.

- El administrador recupera el código de su bandeja de entrada y lo envía a través del endpoint

/session/verify. - Ghost valida el código, verifica la expiración y (en versiones parcheadas) comprueba la vinculación de sesión antes de otorgar una sesión autenticada.

El siguiente diagrama animado ilustra cómo CVE-2026-29784 interrumpe este flujo, permitiendo a un atacante interceptar el OTC y utilizarlo en una sesión separada:

El vector de ataque: explotación de OTC entre sesiones

La explotación de CVE-2026-29784 requiere una combinación de ingeniería social y la falla técnica en la vinculación de sesión. El ataque se desarrolla cuando un administrador legítimo de Ghost inicia un proceso de login y recibe un OTC por correo electrónico. El atacante, a través de una página de phishing o ingeniería social directa, persuade al administrador para que revele el OTC. Debido a que el endpoint /session/verify no exigía que el OTC fuera enviado desde la misma sesión que lo solicitó, el atacante puede enviar el OTC robado desde su propio navegador y recibir una sesión de administrador completamente autenticada.

Esto es fundamentalmente diferente de un escenario simple de robo de credenciales. En un sistema basado en contraseñas, robar la contraseña es suficiente. En el sistema OTC de Ghost, el código estaba diseñado para ser un artefacto vinculado a la sesión, añadiendo una capa de protección. CVE-2026-29784 neutralizó esa capa, reduciendo el OTC a un secreto transferible sin diferencia alguna con una contraseña estática.

Escenario de phishing en la práctica

Consideremos un escenario real donde una publicación digital de tamaño medio ejecuta Ghost para su flujo editorial. Un atacante elabora un correo electrónico convincente haciéndose pasar por las notificaciones del sistema de Ghost, solicitando al administrador que verifique un intento de inicio de sesión sospechoso. El correo enlaza a una página de phishing que imita la interfaz de login de Ghost y solicita a la víctima que ingrese su OTC. Una vez capturado, el atacante lo envía a la instancia real de Ghost:

<!-- Pagina de phishing del atacante: envio automatico del OTC robado -->

<form action="https://ghost-objetivo.com/ghost/api/admin/session/verify" method="POST">

<input type="hidden" name="token" value="VALOR_OTC_ROBADO" />

<input type="hidden" name="email" value="admin@ghost-objetivo.com" />

</form>

<script>document.forms[0].submit();</script>El servidor valida el OTC, confirma que no ha expirado y, debido a que la vinculación de sesión era incompleta, otorga al atacante una sesión administrativa autenticada. El atacante ahora controla todo el flujo de contenido de la publicación.

Impacto en despliegues de Ghost en producción

Las consecuencias de una explotación exitosa de CVE-2026-29784 van mucho más allá del acceso no autorizado. Los administradores de Ghost tienen control total sobre el contenido publicado, la configuración del tema, las integraciones y los datos de suscriptores. Un atacante con acceso administrativo puede inyectar JavaScript malicioso en artículos publicados, redirigir tráfico, exfiltrar listas de correo de suscriptores o desfigurar la publicación por completo. Para organizaciones que usan Ghost como plataforma generadora de ingresos, el impacto empresarial incluye daño reputacional, responsabilidad legal por exposición de datos y potencial pérdida de ingresos publicitarios.

Consideraciones de escalabilidad en entornos multi-sitio

Las organizaciones que ejecutan múltiples instancias de Ghost detrás de un proxy inverso compartido enfrentan un riesgo amplificado. Si los administradores reutilizan direcciones de correo electrónico entre instancias o si la gestión de sesiones del proxy inverso interactúa con las cookies de sesión de Ghost, un solo ataque de phishing exitoso podría propagarse a múltiples publicaciones. En despliegues multi-tenant de Ghost Pro, el aislamiento entre sesiones de inquilinos se convierte en un límite arquitectónico crítico que debe validarse independientemente de la propia gestión de sesiones de Ghost.

Errores comunes en la protección CSRF que cometen los desarrolladores

CVE-2026-29784 es un ejemplo de libro de texto de una implementación de seguridad parcial que crea una falsa sensación de seguridad. Los siguientes son los errores más frecuentes que cometen los desarrolladores al implementar defensas CSRF, cada uno de los cuales puede conducir a vulnerabilidades similares:

- Validar el token pero no la sesión: Verificar que un token CSRF existe y es válido sin confirmar que pertenece a la sesión actual. Esta es exactamente la brecha que explotó CVE-2026-29784.

- Depender únicamente de cookies SameSite: Aunque

SameSite=StrictoSameSite=Laxpreviene muchos vectores CSRF, no protege contra todos los escenarios, particularmente cuando el atacante controla un subdominio o cuando la aplicación usa solicitudes GET para operaciones que cambian estado. - Omitir la validación de cabeceras Origin y Referer: Estas cabeceras proporcionan una capa de verificación secundaria. Muchos frameworks ofrecen middleware para verificarlas, pero los desarrolladores a menudo las desactivan durante el desarrollo y olvidan reactivarlas.

- Usar tokens predecibles o reutilizables: Los tokens CSRF deben ser criptográficamente aleatorios y de un solo uso para operaciones sensibles. Los tokens que persisten a través de múltiples solicitudes amplían la ventana de ataque.

- Ignorar CSRF en endpoints API: Los equipos que construyen APIs JSON a veces asumen que el requisito de

Content-Type: application/jsonactúa como protección CSRF implícita. Esto es incorrecto porque ciertas funcionalidades del navegador pueden falsificar solicitudes JSON con cookies adjuntas.

Comparación de protección CSRF entre plataformas CMS

Entender cómo diferentes plataformas abordan la protección CSRF proporciona contexto para evaluar la vulnerabilidad de Ghost. La siguiente tabla compara los mecanismos de defensa CSRF en soluciones CMS populares:

| Plataforma CMS | Tipo de Token CSRF | Vinculación de Sesión | Cookies SameSite | Protecciones Adicionales |

|---|---|---|---|---|

| Ghost (pre-6.19.3) | Token sincronizador | Incompleta | Lax | Verificación de Origin |

| Ghost (6.19.3+) | Token sincronizador | Completa | Strict | Origin + vinculación sesión |

| WordPress | Nonce (temporal) | Vinculado a usuario | Lax | Nonce por acción |

| Strapi | Basado en JWT | Inherente al token | Ninguna (basado en API) | Políticas CORS |

| Contentful | API key + OAuth | Inherente al token | N/A (API SaaS) | Rate limiting, listas IP |

Nótese que las plataformas headless CMS basadas en SaaS como Contentful evitan completamente el CSRF basado en navegador al depender de claves API y tokens OAuth que nunca son adjuntados automáticamente por el navegador. Ghost, al operar como una plataforma autoalojada con un panel de administración basado en navegador, debe abordar el CSRF en la capa de aplicación, lo cual es inherentemente más complejo.

Parcheo y fortalecimiento de tu instalación Ghost

La corrección inmediata para CVE-2026-29784 es actualizar a Ghost 6.19.3 o posterior. La versión parcheada implementa vinculación estricta de sesión en el endpoint /session/verify, asegurando que un OTC solo pueda ser consumido por la sesión que originalmente lo solicitó.

Verificar tu versión de Ghost

Antes de actualizar, verifica tu versión actual de Ghost usando la CLI:

ghost version

# O verificar via la API:

curl -s https://tu-instancia-ghost.com/ghost/api/admin/site/ | jq '.site.version'Si la versión reportada se encuentra entre 5.101.6 y 6.19.2, tu instancia es vulnerable y requiere parcheo inmediato. Actualiza usando el procedimiento estándar de Ghost CLI:

ghost updateFortalecimiento adicional de seguridad

Más allá de aplicar el parche, considera implementar las siguientes medidas para fortalecer tu despliegue de Ghost contra vulnerabilidades similares:

- Aplicar controles de acceso basados en IP en la ruta de administración

/ghost/mediante tu proxy inverso (Nginx, Caddy o un CDN como Cloudflare). - Habilitar autenticación de dos factores si está disponible a través de extensiones de Ghost o autenticación a nivel de proxy inverso.

- Configurar cabeceras Content-Security-Policy para prevenir la ejecución de scripts inline, lo que limita el daño de payloads inyectados incluso si el acceso administrativo es comprometido.

- Monitorear logs de autenticación en busca de solicitudes de OTC originadas desde direcciones IP o geolocalizaciones inesperadas.

- Establecer atributos estrictos de cookies SameSite a nivel de proxy inverso si la configuración integrada de Ghost no expone esta opción.

- Implementar rate limiting en el endpoint

/session/verifypara limitar intentos de fuerza bruta de OTC.

Preguntas frecuentes

¿Qué permite exactamente CVE-2026-29784 a un atacante?

CVE-2026-29784 permite a un atacante utilizar un One-Time Code robado en una sesión de navegador diferente a la que originalmente lo solicitó. Si el atacante obtiene un OTC válido mediante phishing, puede enviarlo desde su propia sesión y obtener acceso administrativo completo a la instalación de Ghost CMS sin necesitar la contraseña del administrador ni acceso directo a su navegador.

¿Mi sitio Ghost es vulnerable si uso un proxy inverso?

Un proxy inverso no mitiga CVE-2026-29784 por sí solo. La vulnerabilidad existe en la capa de aplicación dentro de la lógica de verificación de sesión de Ghost. Sin embargo, un proxy inverso puede proporcionar defensa en profundidad restringiendo el acceso a la ruta de administración /ghost/ por dirección IP, lo que reduce la superficie de ataque independientemente de la vulnerabilidad a nivel de aplicación.

¿Actualizar a Ghost 6.19.3 requiere migración de base de datos?

El parche en Ghost 6.19.3 modifica principalmente la lógica de verificación de sesión y no introduce cambios de esquema incompatibles. Se aplican los procedimientos de actualización estándar usando ghost update. Como siempre, realiza una copia de seguridad completa antes de actualizar instancias en producción.

¿Se puede explotar esta vulnerabilidad sin interacción del usuario?

No. CVE-2026-29784 requiere ingeniería social para obtener el OTC de un administrador legítimo. El atacante no puede generar ni adivinar un OTC válido de forma remota. La vulnerabilidad solo se vuelve explotable después de que el atacante adquiere un código válido, lo cual requiere engañar a la víctima para que lo revele mediante phishing o técnicas similares.

Conclusión

CVE-2026-29784 sirve como recordatorio de que la seguridad de autenticación es tan fuerte como su punto de vinculación más débil. El sistema OTC de Ghost fue diseñado para eliminar los riesgos relacionados con contraseñas, pero la protección CSRF incompleta en /session/verify reintrodujo un fallo de transferibilidad que socavó todo el modelo sin contraseña. La solución es directa: actualizar a Ghost 6.19.3. La lección más amplia no lo es. Cada flujo de autenticación que emite tokens vinculados a sesión debe aplicar esa vinculación rigurosamente en cada punto de validación. Si operas Ghost en producción, verifica tu versión hoy, aplica el parche y audita la configuración de tu proxy inverso para implementar medidas de defensa en profundidad que protejan contra la próxima vulnerabilidad antes de que sea divulgada.

Compartir este artículo

Suscríbete

Recibe los últimos artículos directamente en tu bandeja de entrada.

Deja un comentario